Threat Spotlight : zoom sur le phishing associé au vaccins

Méfiez-vous des campagnes de phishing qui utilisent la vaccination COVID-19 comme appât.

Tout comme ils ont tiré parti de la pandémie avec des attaques par hameçonnage liées au coronavirus, les cybercriminels tentent maintenant d’exploiter le vaccin pour soutirer de l’argent et des informations personnelles. Le FBI a lancé une alerte en décembre concernant l’émergence de fraudes liées au vaccin contre la COVID-19.

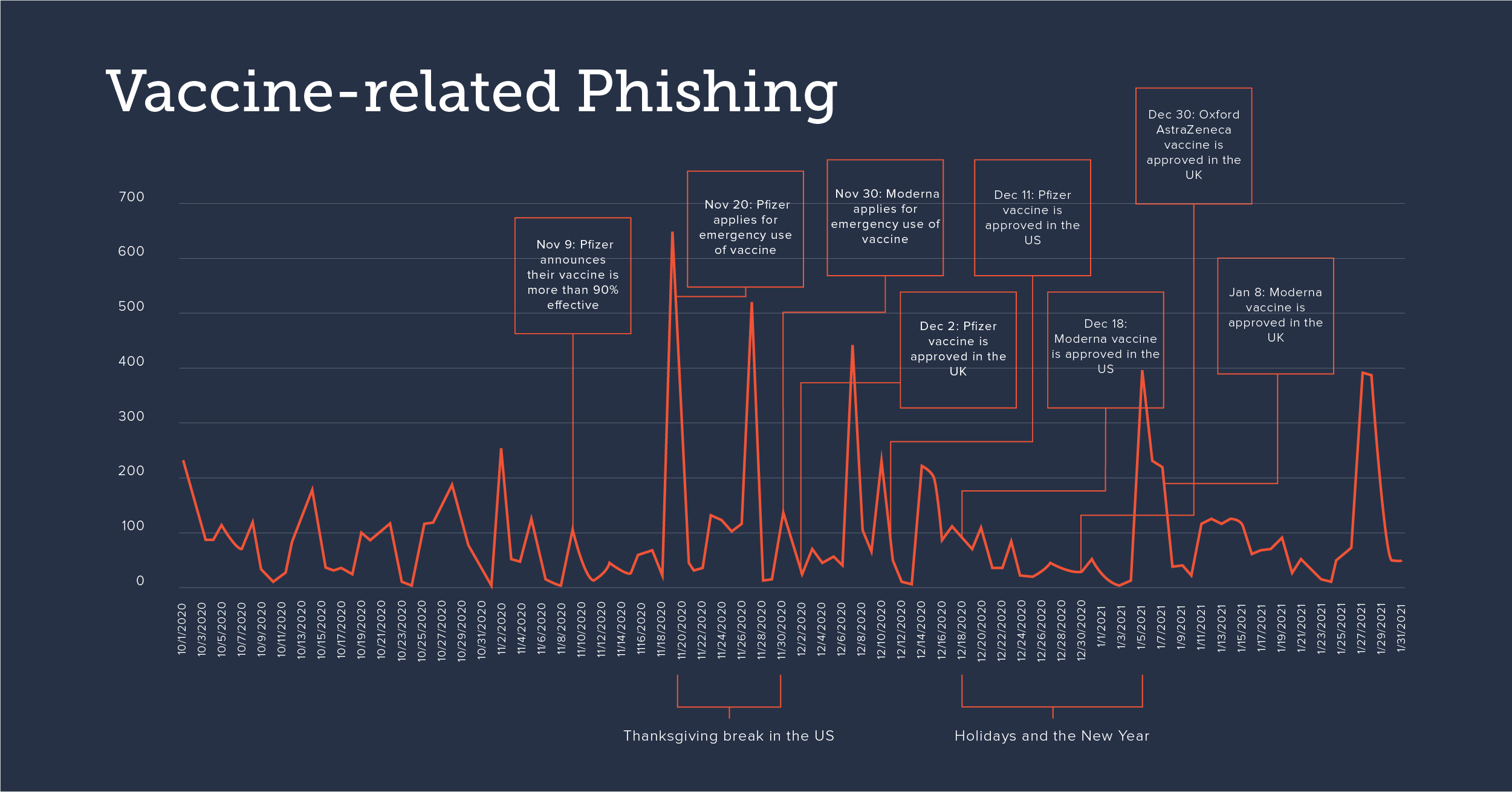

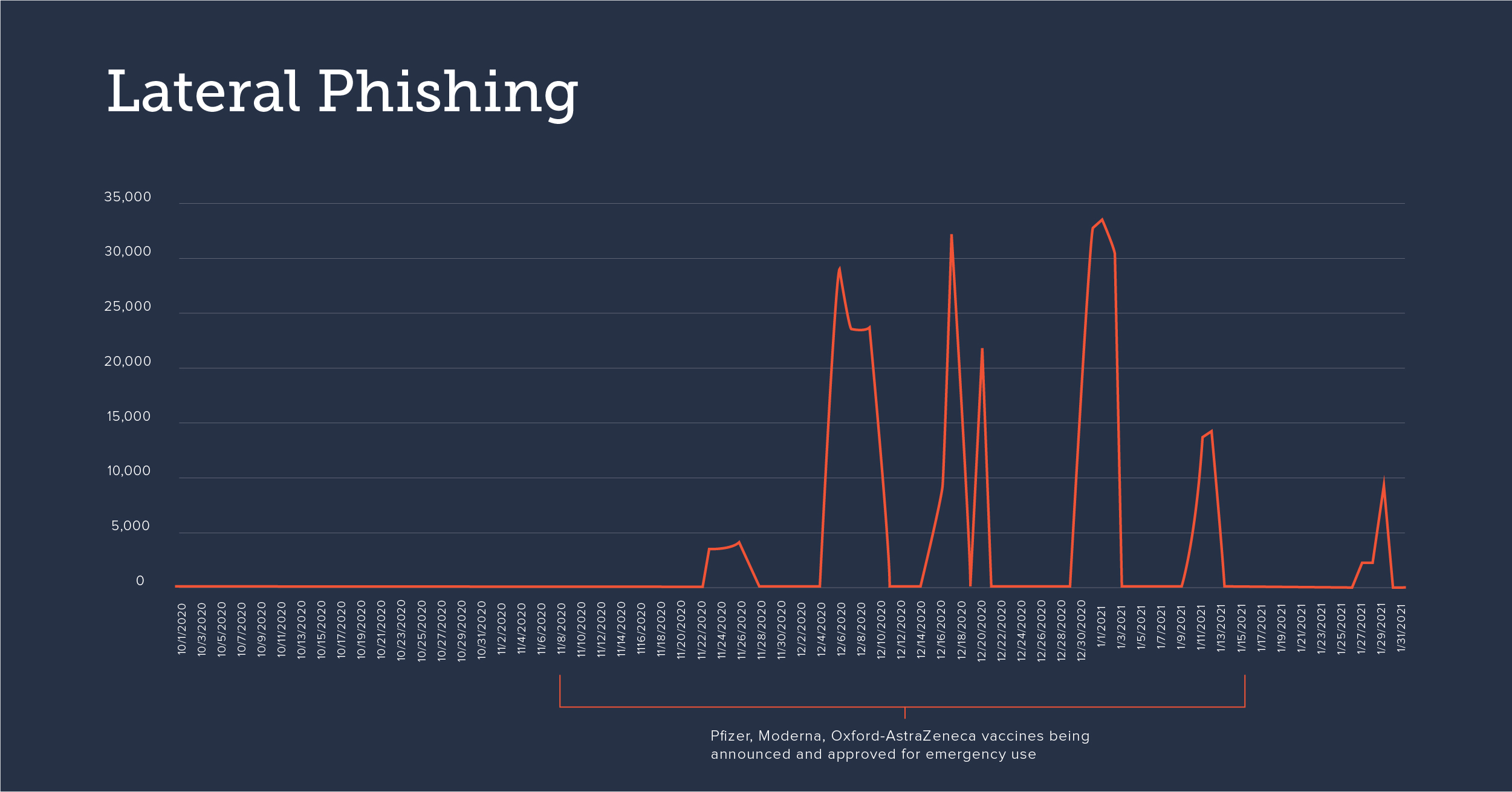

Les chercheurs de Barracuda ont effectué une analyse entre octobre 2020 et janvier 2021 qui révèle une augmentation des e-mails exploitant le vaccin dans leurs attaques par spear phishing ciblées. Après que des entreprises pharmaceutiques telles que Pfizer et Moderna ont annoncé la disponibilité de vaccins en novembre 2020, le nombre d’attaques par spear phishing liées au vaccin a augmenté de 12 %. Fin janvier, le constat était que la moyenne de ces attaques avait augmenté de 26 % depuis octobre.

Voyons de plus près les dernières attaques par hameçonnage liées au vaccin ainsi que les solutions permettant de les détecter, de les bloquer et de réparer leurs éventuels dégâts.

Menaces particulièrement importantes

Phishing lié au vaccin : les cybercriminels exploitent l’attention portée au vaccin contre la COVID-19 pour lancer des attaques par spear phishing. En exploitant la peur et l’incertitude, les attaques utilisent l’urgence, le social engineering et d’autres tactiques courantes pour tromper leurs victimes.

Les chercheurs de Barracuda ont identifié deux principaux types d’attaque par spear phishing sur le thème du vaccin : l’usurpation de marque et la compromission de la messagerie en entreprise.

Les détails

Alors que les entreprises pharmaceutiques se sont empressées de développer et de tester des vaccins, les pirates se sont, quant à eux, dépêchés de profiter de l’élan engendré par la presse dans leurs campagnes de phishing. Le nombre d’attaques par spear phishing visant les entreprises a atteint un pic au moment où les premiers vaccins ont été annoncés. Il s’est stabilisé pendant les vacances. (Les attaques prenant les entreprises pour cibles diminuent généralement de manière significative pendant les vacances.)

Alors que la plupart des attaques par hameçonnage liées au vaccin analysées par les chercheurs de Barracuda se révélaient être des escroqueries, nombre d’entre elles utilisaient des techniques plus ciblées telles que l’usurpation de marque et la compromission de la messagerie en entreprise.

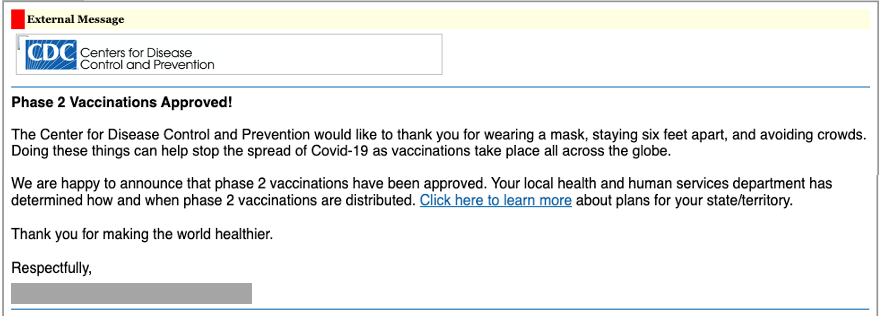

Usurpation de marque

Les e-mails de phishing liés au vaccin se sont fait passer pour une marque ou une entreprise réputée et contiennent un lien vers un site Web de phishing annonçant un accès rapide au vaccin, proposant une vaccination en échange d’un paiement, ou se faisant même passer pour des professionnels de santé demandant des informations personnelles pour vérifier l’éligibilité à un vaccin.

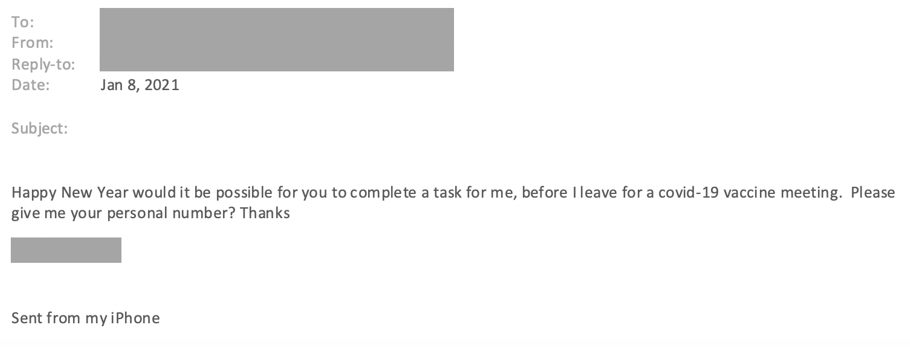

Compromission de la messagerie en entreprise

Les pirates utilisent la compromission de la messagerie en entreprise (BEC) pour usurper l’identité d’individus opérant au sein d’une entreprise ou de celle de leurs partenaires. Au cours des dernières années, cette attaque a été des plus dévastatrices et a coûté plus de 26 milliards de dollars aux entreprises. Récemment, elle a commencé à utiliser le vaccin comme appât. Nous avons vu des attaques qui usurpent l’identité d’employés se retrouvant prétendument en situation d’urgence au moment où ils se font vacciner, ou encore un responsable des ressources humaines indiquant que l’entreprise s’est procuré des vaccins pour leurs employés.

Exploiter des comptes compromis dans des escroqueries liées au vaccin

Les chercheurs de Barracuda ont non seulement une visibilité sur les e-mails entrants et sortants des entreprises, mais également sur la communication interne. Ils constatent, en conséquence, que nombre de ces e-mails frauduleux sont envoyés en interne, généralement à partir d’un compte compromis.

Les pirates utilisent des attaques par hameçonnage pour pirater et compromettre des comptes professionnels. Une fois infiltrés, les plus rusés d’entre eux réaliseront un repérage avant de lancer des attaques ciblées. Bien souvent, ils utilisent des comptes légitimes pour lancer des campagnes de phishing et de spam en masse pour atteindre le plus de personnes possible avant que leur activité frauduleuse ne soit détectée et qu’ils ne soient exclus d’un compte.

C’est pourquoi lorsque l’on regarde ces attaques par phishing latéral dans le temps, on constate d’énormes pics d’activité. Fait intéressant : les attaques par phishing latéral liées au vaccin augmentent au moment même où les principaux vaccins contre la COVID-19 font leur entrée et sont approuvés au quatre coins du monde.

Se protéger contre le phishing lié au vaccin

Méfiez-vous des e-mails en lien avec le vaccin

Certaines des escroqueries par e-mail proposent de se faire vacciner contre la COVID-19 plus tôt, joignent une liste d’attente à leurs e-mails et proposent de livrer le vaccin directement à domicile. Il ne faut en aucun cas cliquer sur les liens ou ouvrir les pièces jointes de ces e-mails, car ils sont généralement malveillants.

Tirez parti de l’intelligence artificielle

Les escrocs adaptent leurs e-mails pour contourner les passerelles et les filtres anti spam. Il est donc crucial de disposer d’une solution de détection et de protection contre les attaques par spear phishing (notamment l’usurpation de marque, la compromission de la messagerie en entreprise et le piratage de compte). Déployez une technologie dédiée ne reposant pas uniquement sur la détection de liens ou de pièces jointes malveillants, et utilisez le machine learning pour analyser les schémas de communication classiques au sein de votre entreprise et repérer toute anomalie indiquant potentiellement une attaque.

Déployez une protection contre le piratage de comptes

Ne vous focalisez pas uniquement sur les e-mails entrants. En effet, les attaques par spear phishing les plus dévastatrices ont été perpétrées à partir de comptes internes. Assurez-vous qu’aucun pirate informatique n’utilise votre entreprise comme base arrière pour lancer ses attaques. Déployez une technologie qui utilise l’intelligence artificielle pour identifier les comptes compromis et corriger les problèmes en temps réel, en alertant les utilisateurs et en supprimant les e-mails malveillants envoyés par ces comptes.

Formez le personnel à reconnaître et à signaler ces attaques

Formez les utilisateurs aux attaques par spear phishing. Sensibilisez vos employés grâce à des formations à jour portant sur le hameçonnage lié au vaccin, les escroqueries liées à des périodes données, et d’autres menaces potentielles. Assurez-vous que votre personnel est capable de reconnaître les dernières attaques et sait comment les signaler immédiatement à l’équipe informatique. Utilisez des simulations de phishing pour les e-mails, la messagerie vocale et les SMS afin de former les utilisateurs à identifier les cyberattaques, de tester l’efficacité de la formation et d’évaluer quels sont les utilisateurs les plus vulnérables.

Instaurez des politiques internes robustes afin d’éviter toute fraude

Toutes les entreprises doivent mettre en place des politiques et les réévaluer régulièrement afin de garantir la protection des informations personnelles et financières. Aidez vos employés à éviter des erreurs coûteuses en créant des instructions et des procédures pour confirmer toutes les demandes de virements et les modifications de paiement reçues par e-mail. Exigez pour toute transaction financière une confirmation physique ou par téléphone, ainsi que l’approbation de plusieurs personnes.

Ce Threat Spotlight sur les menaces a été écrit par Fleming Shi avec l’aide de Tanner Arrizabalaga, de Wenting Zhang, de Tanvee Desai, et d’Olesia Klevchuk de l’équipe de Barracuda Sentinel.

e-book Threat Spotlight : Protéger votre entreprise en 2021

Rapport 2025 sur les ransomwares

Principales conclusions concernant l’expérience et l’impact des ransomwares sur les organisations du monde entier

S’abonner au blog de Barracuda.

Inscrivez-vous pour recevoir des informations sur les menaces, des commentaires sur le secteur et bien plus encore.

Sécurité des vulnérabilités gérée : correction plus rapide, risques réduits, conformité simplifiée

Découvrez à quel point il peut être facile de trouver les vulnérabilités que les cybercriminels cherchent à exploiter