Questions/réponses du directeur technique : surveillance des cybermenaces émergentes en cas de conflit mondial

Alors que le monde entier a les yeux rivés sur le conflit entre la Russie et l'Ukraine et sur les événements qu'il déclenche, les grands acteurs de la cybersécurité suivent de près leurs effets sur les cyberattaques et le contexte actuel des menaces.

Nous nous sommes récemment entretenus avec Fleming Shi, directeur technique de Barracuda, afin de connaître son point de vue sur l'impact du conflit (nombre et types de cyberattaques des dernières semaines) tel qu'observé par nos analystes et nos chercheurs. Nous avons également demandé quelles mesures les entreprises peuvent adopter pour s'en prémunir.

Séance de Q&R avec le directeur technique Fleming Shi

Y a-t-il une augmentation du nombre de menaces depuis le début du conflit ?

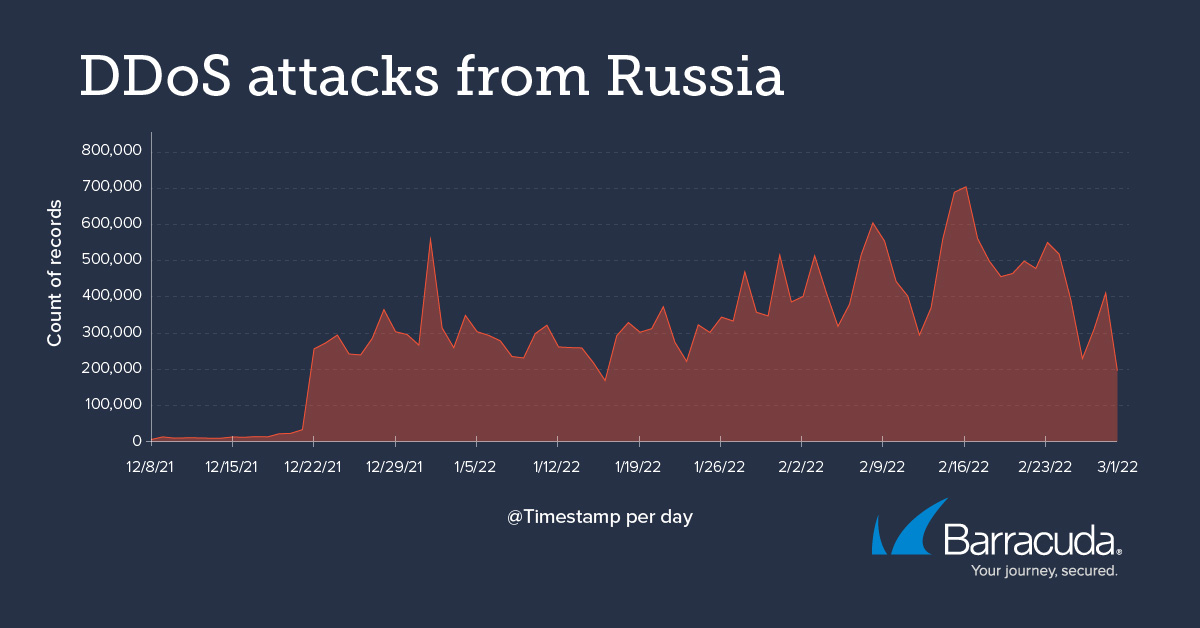

Non. Nous n’avons constaté aucune hausse du nombre d’attaques pour le moment. J’ai surveillé notre index des menaces, qui mesure le nombre de pièces jointes et de liens piégés, et le nombre total d’attaques n’a pas changé. Je m’attendais à ce qu’il y en ait plus, mais ce n’est pas le cas pour l’instant. L’équipe de notre centre d’opérations de sécurité (SOC) a toutefois constaté un pic d’attaques DDoS en provenance de Russie, un phénomène que nous surveillons de près.

Y a-t-il certains types de menaces que vous surveillez attentivement ?

Oui, nous suivons les différents types de malwares qui ont émergé au cours des dernières semaines. Je pense que ces attaques par malware destructrices vont devenir plus courantes dans le futur, car dans le contexte actuel, les pirates veulent causer le plus de dégâts possible sans risquer d’être repérés. Les attaques par ransomware sont associées à un portefeuille numérique ou à un mécanisme de collecte, que l’on peut tout à fait identifier. C’est pourquoi une grande partie des attaques qui ont lieu en ce moment sont des attaques par malware de type destructif.

Par exemple, Microsoft a parlé d’un indicateur de compromission (IOC), et nous le suivons depuis la mi-janvier, quand celui-ci a commencé à circuler sur Internet. Dès que nous avons pu identifier les signaux, nous avons mis à jour nos solutions. Comme elles sont connectées à notre plateforme de renseignement sur les menaces, nous avons pu protéger rapidement nos clients contre les attaques.

Avec ce type de malware, les attaques comprennent généralement deux étapes. La première étape consiste à entrer dans le système. Vient ensuite l’assemblage du reste du malware, chaque partie étant introduite tour à tour. Cette phase initiale est très invasive. Une fois qu’il a tout ce dont il a besoin, le malware détruit votre enregistrement de démarrage et votre capacité à charger le système de fichiers. Si la situation atteint ce stade, c’est à dire si le malware se déploie et se propage dans votre environnement, il n’y aura malheureusement aucun moyen de récupérer vos données.

Que peuvent faire les entreprises pour se prémunir contre une attaque ?

Je pense que tout dépend du degré d’urgence que les organisations appliquent à la formation de sensibilisation à la sécurité et des mesures de protection qu’elles ont mises en place contre de multiples vecteurs de menaces, de la sécurité des e-mails à l’infrastructure des applications. Le backup et la possibilité de restaurer vos fichiers et votre système si vous êtes victime d’un malware destructeur sont également des éléments déterminants. Tout repose sur la capacité de récupération.

Il est important de continuer à être attentif aux attaques qui se produisent, car vous devez vous tenir prêt et être capable de détecter les éventuels signaux d’alerte. Ce qui me préoccupe le plus, c’est que dans de nombreux cas, les pirates sont déjà présents dans le système depuis un certain temps (soit par des attaques de la chaîne d’approvisionnement, soit par le vol d’identifiants) et qu’ils attendent simplement de pouvoir passer à l’étape suivante. Notez qu’ils sont tout à fait capables de le faire sans être détectés. Ils peuvent vous soutirer des données petit à petit et créer de nombreux problèmes. C’est pourquoi il est important de couvrir vos arrières, tout comme vous le feriez pour vous protéger contre les ransomwares.

Où peut-on se renseigner sur les mesures à prendre pour se protéger contre les cybermenaces ?

Découvrez notre Trust Center pour en savoir plus sur la réponse de Barracuda face à la crise russo-ukrainienne. Vous pouvez également prendre connaissance des ressources que nous avons rassemblées pour vous aider à adopter des mesures visant à protéger votre entreprise.

Webinaire : Cyberrisque renforcé – Ce que vous devez savoir

Rapport 2025 sur les ransomwares

Principales conclusions concernant l’expérience et l’impact des ransomwares sur les organisations du monde entier

S’abonner au blog de Barracuda.

Inscrivez-vous pour recevoir des informations sur les menaces, des commentaires sur le secteur et bien plus encore.

Sécurité des vulnérabilités gérée : correction plus rapide, risques réduits, conformité simplifiée

Découvrez à quel point il peut être facile de trouver les vulnérabilités que les cybercriminels cherchent à exploiter