Quishing : ce qu'il vous faut savoir sur les attaques par e-mail avec code QR

À l'ère du numérique, l'utilisation de la technologie évolue constamment pour rendre notre vie personnelle et professionnelle plus pratique. Le code QR (Quick Response) est l'une de ces avancées. Ce code-barres bidimensionnel permet aux utilisateurs de partager des URL de sites web et des informations de contact ou d'effectuer des paiements. Si les codes QR ont facilité notre vie quotidienne, ils ont également ouvert de nouvelles voies aux cybercriminels. Également connues sous le nom de quishing, les attaques par hameçonnage via code QR sont en augmentation et représentent une menace importante pour les particuliers et les entreprises.

Comment les cybercriminels utilisent les codes QR dans les attaques par e-mail

Les pirates utilisent des codes QR dans les attaques par e-mail pour inciter les destinataires à visiter des sites Web malveillants ou à télécharger des logiciels malveillants sur leurs appareils. Ces attaques impliquent généralement des tactiques d'ingénierie sociale conçues pour exploiter la confiance que les gens placent souvent dans les e-mails. Voici quelques exemples de tactiques utilisées par les cybercriminels :

Liens d'hameçonnage

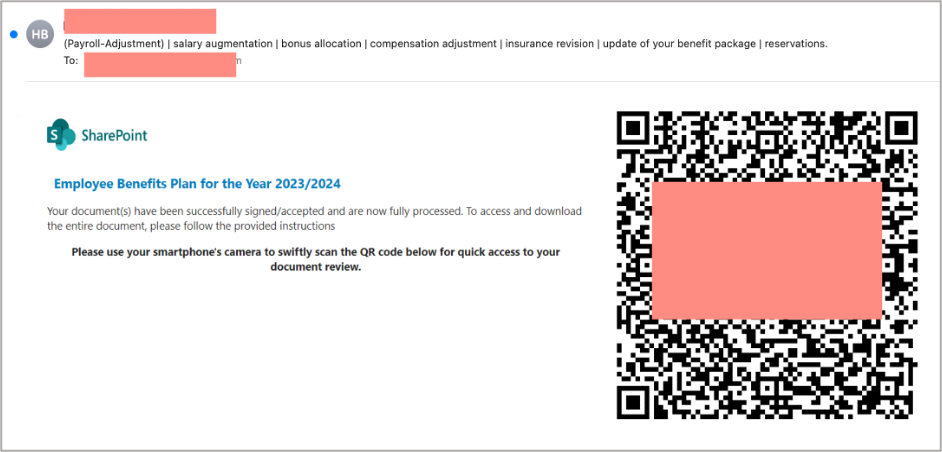

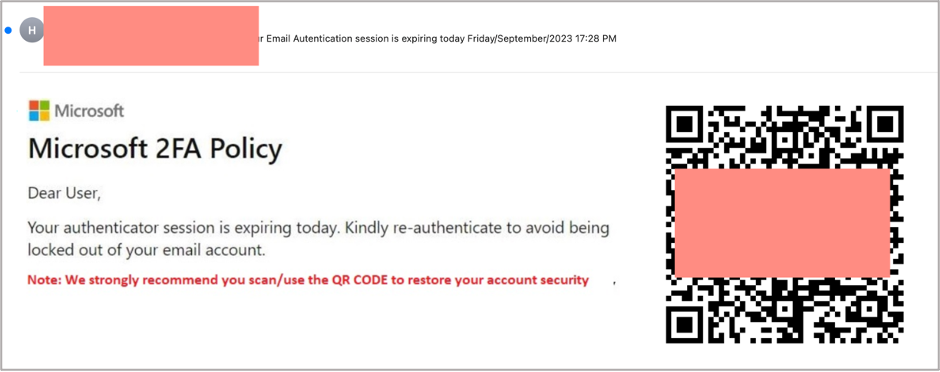

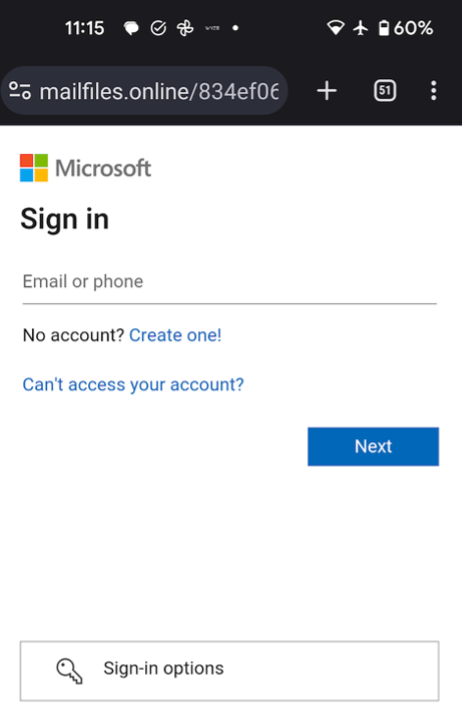

Les pirates intègrent des codes QR dans les e-mails d'hameçonnage, invitant les utilisateurs à numériser le code et à visiter une fausse page qui semble être un service ou une application de confiance. Les victimes sont généralement incitées à saisir leurs identifiants de connexion, qui sont ensuite enregistrées par un pirate.

Les faux codes QR peuvent également mener vers des « enquêtes » ou des « formulaires » qui demandent des informations personnelles telles que le nom, l'adresse ou le numéro de sécurité sociale. Les victimes peuvent être attirées par des promesses de récompenses ou de prix en échange d'informations ou même d'un petit paiement.

Exemples d’attaques d'hameçonnage par e-mail contenant un code QR :

Les codes QR mènent à de fausses pages de connexion bien conçues, comme celle-ci :

Téléchargements de logiciels malveillants

De même, les codes QR peuvent mener les victimes vers des sites Web malveillants qui téléchargent automatiquement des logiciels malveillants sur l’appareil de la victime lorsqu’ils sont analysés. Ces logiciels malveillants peut aller des logiciels espions aux ransomwares, permettant aux pirates de voler des données ou de prendre le contrôle d’un appareil compromis.

Appareils compromis

Les codes QR peuvent également être utilisés pour ouvrir des sites de paiement, suivre des comptes de réseaux sociaux et même envoyer des e-mails pré-rédigés à partir des comptes des victimes. Cela signifie que les pirates peuvent facilement usurper l'identité de leurs victimes et cibler d'autres personnes dans leur répertoire de contacts.

Détection des attaques par codes QR contenus dans les e-mails

Les attaques par code QR sont difficiles à détecter à l'aide des méthodes traditionnelles de filtrage des e-mails. Il n'y a pas de lien intégré ou de pièce jointe malveillante à analyser. Le filtrage des e-mails n'est pas conçu pour suivre un code QR jusqu'à sa destination et rechercher du contenu malveillant. Ce type d'attaque déplace également la menace réelle vers un autre appareil qui n’est peut-être pas protégé par le logiciel de sécurité de l’entreprise.

L’utilisation de l’IA est l’un des moyens de détecter ces attaques. Un faux code QR n’est généralement pas le seul signe d’un e-mail malveillant. La détection basée sur l’IA prendra également en compte d’autres signaux, tels que les expéditeurs, le contenu, la taille de l’image et sa position, pour déterminer l’intention malveillante. Barracuda Impersonation Protection utilisera ces techniques et d’autres pour identifier et bloquer les escroqueries par code QR.

Formez les utilisateurs afin qu'ils puissent anticiper ces attaques. Si les attaques par code QR ne font pas encore partie de votre formation de sensibilisation à la sécurité , assurez-vous qu’elles le seront à l’avenir. Vos utilisateurs doivent faire preuve de prudence lorsqu’ils numérisent des codes QR envoyés par e-mail ou par d’autres méthodes.

Rapport 2025 sur les ransomwares

Principales conclusions concernant l’expérience et l’impact des ransomwares sur les organisations du monde entier

S’abonner au blog de Barracuda.

Inscrivez-vous pour recevoir des informations sur les menaces, des commentaires sur le secteur et bien plus encore.

Sécurité des vulnérabilités gérée : correction plus rapide, risques réduits, conformité simplifiée

Découvrez à quel point il peut être facile de trouver les vulnérabilités que les cybercriminels cherchent à exploiter