Les coopératives de crédit sont des cibles de choix pour les groupes de ransomware

La First Commonwealth Federal Credit Union (« First Commonwealth ») a informé ses quelque 99 000 membres d’un « événement concernant les données » au cours duquel les noms, adresses, numéros de sécurité sociale, dates de naissance ou numéros de compte de ses membres ont été exposés. La First Commonwealth est une importante coopérative de crédit qui est située dans l’est de la Pennsylvanie et compte plus d’une douzaine de succursales dans la grande vallée de Lehigh et dans les environs.

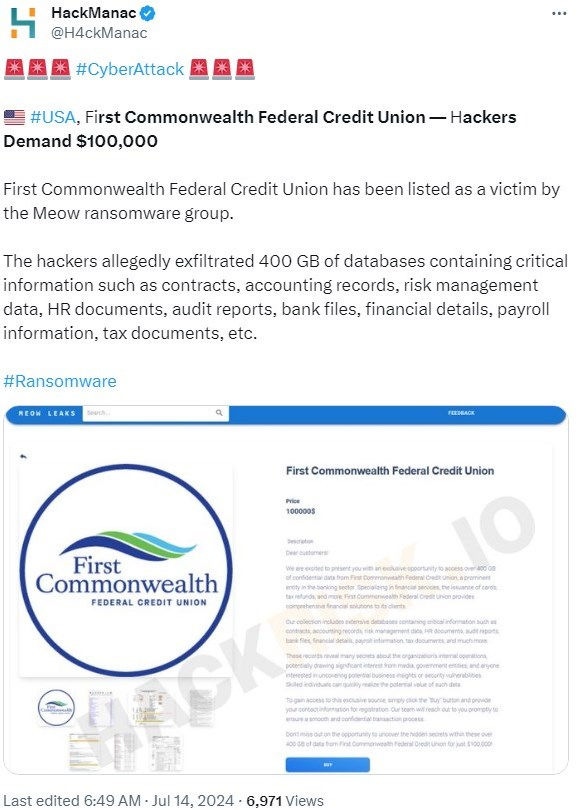

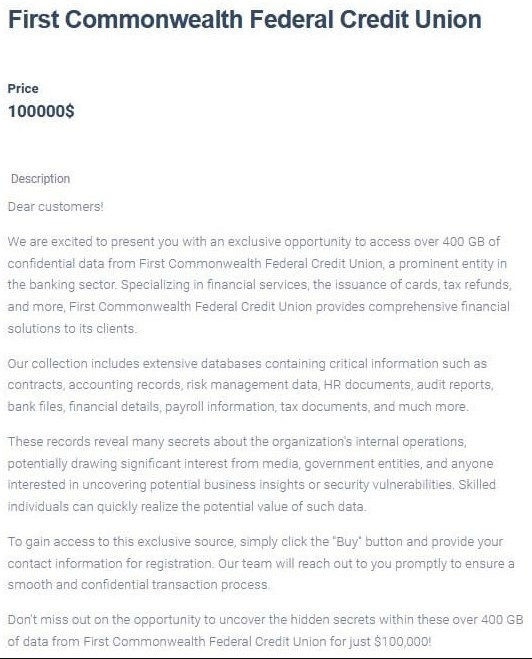

Le groupe de ransomware Meow a revendiqué la responsabilité de cette attaque dans un avis publié sur son site de fuite de données. Le groupe affirme avoir volé plus de 400 Go de données, notamment des contrats, des documents comptables, des données de gestion des risques, des documents RH, des rapports d’audit, des fichiers bancaires, des données financières, des informations sur les salaires, des documents fiscaux et bien d’autres données encore.

Voici une description plus détaillée des données volées :

La First Commonwealth n’a pas confirmé ces affirmations, bien que la notification de violation de données déposée auprès du procureur général du Maine qualifie la violation de « violation de système externe (piratage) ». Le cabinet d’avocats Federman & Sherwood a annoncé qu’il enquêtait sur cette violation de données.

Le groupe Meow ransomware n’est pas aussi actif que ceux dont nous avons dressé le profil. Certains éléments indiquent que le groupe multiplie ses attaques, mais le nombre exact de victimes n’est pas connu car le site de fuites de données du groupe ne répertorie que les victimes qui n’ont pas payé de rançon. Les rapports sont mitigés en ce qui concerne les origines et les modèles opérationnels de ce groupe.

L’attaque/l’incident

La coopérative de crédit a détecté une activité réseau inhabituelle le 27 juin 2024 et a immédiatement lancé des procédures de réponse aux incidents et d’atténuation. Au 1er juillet 2024, il a été établi qu’« un acteur non autorisé a acquis certains fichiers et données stockés dans nos systèmes le 26 juin 2024 ou aux alentours de cette date.» La First Commonwealth a informé les consommateurs victimes de cette fuite le 2 août 2024.

Ce retard dans la notification aux consommateurs, bien que courant, est préjudiciable. Si le groupe Meow a infiltré les systèmes le 26 juin et exfiltré des données sensibles, celles-ci sont déjà en train d’être traitées et exploitées pour de futures attaques. Bien qu’il n’y ait aucune indication que les identifiants des services en ligne aient été compromis, il n’est pas difficile d’imaginer que les données de la First Commonwealth soient combinées à d’autres identifiants volés pour créer des listes de bourrage d’identifiants ou d’autres attaques. Nos articles sur le ransomware BianLian et l’IA/le vol d’identifiants expliquent plus en détail comment ces attaques fonctionnent et pourquoi des ensembles de données, même partiels, peuvent être préjudiciables aux consommateurs.

Il existe plusieurs raisons courantes pour lesquelles les entreprises peuvent tarder à informer le public d’une violation. Dans le cas de la First Commonwealth et de beaucoup d’autres, il peut s’agir de s’assurer que la société fournit des informations exactes et qu’elle respecte les exigences légales et réglementaires. Les examens internes effectués par les équipes chargées de la cybersécurité et des enquêtes, les conseillers juridiques et les équipes chargées de la communication avec le public peuvent nécessiter de nombreux échanges internes quant à la formulation et au contenu de la notification. Il peut également y avoir des retards causés par le travail des autorités, lorsque la notification d’une violation peut interférer avec l’enquête sur les auteurs de l’attaque. Ce cas de figure est susceptible de se présenter lorsque l’on a affaire à un pirate tel que Volt Typhoon, qui va infiltrer un système et se cacher un certain temps avant d’entreprendre une attaque. Dans le cas de la First Commonwealth, il s’agit plus vraisemblablement de garantir l’exactitude et la conformité, et de se protéger contre les poursuites judiciaires et les atteintes à la réputation.

Les coopératives de crédit sont de riches cibles

La National Credit Union Association (NCUA) a récemment présenté son dernier rapport sur la cybersécurité et la résilience du système des coopératives de crédit. Il s’agit d’un rapport annuel requis par la loi et adressé au Congrès américain qui décrit les efforts de cybersécurité en cours de l’association. Le conseil d’administration de la NCUA établit les normes de protection des données pour les dossiers et les informations des membres des coopératives de crédit et exige des coopératives de crédit assurées au niveau fédéral qu’elles signalent les cyberincidents dans les 72 heures. Selon la NCUA, les coopératives de crédit ont subi 892 cyberincidents entre le 1er septembre 2023 et le 1er mai 2024. Vous trouverez plus d’informations sur les règles et les activités de la NCUA ici.

Les coopératives de crédit sont des cibles attrayantes pour les pirates, et ce pour plusieurs raisons. En mars 2024, la NCUA a répertorié 4571 coopératives de crédit aux États-Unis, qui contrôlent un total de 2,31 billions de dollars d’actifs. Les coopératives de crédit contrôlent généralement moins d’actifs que les banques, et même la plus grande coopérative de crédit est éclipsée par la plus grande banque.

FONCTIONNALITÉ |

Navy Federal Credit Union |

JPMorgan Chase |

Actifs ($) |

178 milliards de dollars |

3,5 billions de dollars |

Abonnement/Clients |

13,5 millions de membres |

80 millions de clients |

Filiales |

355 |

4 700 |

DAB |

Plus de 30 000 (réseau CO-OP) |

16 000 |

Pourcentage du budget consacré à la cybersécurité |

Cela conduit les acteurs de la menace à penser que les coopératives de crédit constituent des cibles intéressantes qui disposent de moins de défenses que les grandes banques. Les acteurs malveillants cibleront toujours les banques, mais les coopératives de crédit sont également de bonnes cibles.

Les coopératives de crédit ont également tendance à s’appuyer davantage sur des fournisseurs tiers pour les services informatiques et autres. Une faille chez un fournisseur peut servir de point d’entrée à une attaque contre la coopérative de crédit. Plusieurs coopératives de crédit ont été touchées par des attaques de la chaîne d’approvisionnement au cours des deux dernières années et, contrairement à la gouvernance fédérale des banques américaines, il n’existe aucune surveillance des fournisseurs tiers pour les coopératives de crédit. 60 % des cyberattaques signalées à la NCUA impliquaient un fournisseur de services tiers. L’attaque contre Ongoing Operations, un fournisseur de services informatiques travaillant avec les coopératives de crédit, en est un exemple. Des dizaines de coopératives de crédit ont été mises hors service à la suite de cette attaque.

Protégez-vous

On dispose de peu d’informations sur la manière dont Meow a compromis la First Commonwealth, mais au moins un rapport suggère une attaque sur les applications Web de la coopérative de crédit. Meow est connu pour utiliser une variété de méthodes d’infection, comme les vulnérabilités du protocole RDP, les e-mails d’hameçonnage et les kits d’exploitation. SocRadar note que Meow a également utilisé des publicités malveillantes, des injections sur le Web, de fausses mises à jour et des programmes d’installation infectés pour y accéder. En réalité, le premier maillon de la chaîne d’infection peut être n’importe quoi. Les acteurs malveillants feront tout ce qu’ils peuvent pour pénétrer dans un réseau, il est donc important de protéger tous ces vecteurs de menace. En voici quelques exemples :

- Favoriser une culture de formation et de sensibilisation continues en matière de cybersécurité. Les employés doivent être en mesure de reconnaître les attaques d’hameçonnage et être encouragés à signaler les activités suspectes. (Cet article sur le projet de Microsoft visant à faire de la sécurité une « priorité fondamentale » pour les employés pourrait vous intéresser).

- Appliquez le principe du moindre privilège afin que les utilisateurs n’aient que l’accès nécessaire pour effectuer leur travail.

- Segmentez les réseaux pour limiter les mouvements latéraux à travers le réseau et minimiser la portée d’une attaque.

- Surveillez en permanence le réseau pour détecter les activités anormales. Une solution telle que Managed XDR avec SOC-as-a-Service peut réaliser ces tâches et déclencher immédiatement une réponse en cas d’incident.

- Défendez la surface d’attaque avec des solutions telles que des firewalls et des systèmes de détection d’intrusion.

- Sécurisez les configurations RDP et VPN pour vous protéger contre les accès non autorisés.

- Effectuez des sauvegardes régulières pour pouvoir restaurer les données chiffrées sans avoir à payer de rançon.

- Chiffrer les données en transit et au repos

- Contrôler les fournisseurs pour vous assurer qu’ils respectent des normes de sécurité strictes.

- Mettez en place un processus rigoureux de gestion des correctifs pour garantir que les vulnérabilités sont corrigées rapidement.

Les plus de 98 000 membres de la First Commonwealth ne peuvent pas rétablir la confidentialité de leurs données, mais nous pouvons tous tirer des leçons de cette attaque. Les cybercriminels sont toujours à l’affût, surtout à l’ère de l’intelligence artificielle. À l’échelle individuelle, il est recommandé d’utiliser un bon gestionnaire de mots de passe pour générer des mots de passe uniques, complexes et aléatoires pour chaque compte en ligne. Utilisez l’authentification multifacteur lorsque c’est possible et soyez attentif aux attaques potentielles par courrier électronique, telles que les tentatives d’hameçonnage et les liens ou pièces jointes malveillants. Les entreprises comme la First Commonwealth doivent combler leurs lacunes de sécurité et leurs failles, et peut-être que la NCUA devrait avoir plus de pouvoir statutaire pour examiner ou superviser les fournisseurs de services tiers des coopératives de crédit. La supervision des tiers est actuellement de la responsabilité des coopératives de crédit individuelles, qui n’ont souvent pas les ressources nécessaires pour contrôler minutieusement ces prestataires de services.

En plus de suivre les meilleures pratiques, les coopératives de crédit et autres petites et moyennes entreprises peuvent se défendre avec la plateforme de cybersécurité de Barracuda. Cette solution complète de sécurité et de protection des données protège les organisations contre tous les principaux vecteurs d’attaque et s’accompagne d’un service client complet et primé. Travailler avec Barracuda réduit la complexité et le coût total de possession. Son suivi des menaces assisté par intelligence artificielle et son centre d’opérations de sécurité disponible 24 h/24, 7 j/7 et 365 jours par an augmentent l’efficacité de cette plateforme et améliorent les délais de réponse aux incidents. Découvrez la plateforme ici.

Rapport 2025 sur les violations de la sécurité des e-mails

Principales conclusions concernant l’expérience et l’impact des failles de sécurité des e-mails sur les organisations du monde entier

S’abonner au blog de Barracuda.

Inscrivez-vous pour recevoir des informations sur les menaces, des commentaires sur le secteur et bien plus encore.

Rapport d’informations de 2025 sur les clients des fournisseurs de services managés

Panorama mondial sur les besoins et attentes des organisations vis-à-vis de leurs fournissuers de services managés en cybersécurité