Résultats clés

- Les chercheurs de Barracuda sur les menaces ont identifié l'évolution des tactiques utilisées par les cybercriminels dans le cadre d'escroqueries de sextorsion ciblées.

- Les criminels utilisent désormais fréquemment les adresses des victimes et les photos de leur domicile pour mieux personnaliser les attaques par sextorsion et augmenter la pression sur les paiements.

- Les demandes d’extorsion augmentent de plusieurs centaines à plusieurs milliers de dollars, et les criminels facilitent le paiement des victimes grâce à des codes à réponse rapide (QR).

Comprendre la menace

Les escroqueries par sextorsion sont un type d'extorsion où les criminels tentent d'extorquer de l'argent à leurs victimes en les menaçant de publier des images ou des vidéos explicites s'ils ne répondent pas à leurs demandes. S'appuyant sur des noms d'utilisateur et des mots de passe volés lors de violations de données, les criminels contactent les victimes et prétendent détenir un contenu compromettant, provenant prétendument de l'ordinateur de la victime, et menacent de le diffuser publiquement si les victimes ne paient pas.

L’évolution des tactiques ajoute de la personnalisation et de la pression

Une étude de Barracuda montre que les e-mails d'extorsion représentent environ 3 % du nombre total d'attaques de phishing ciblées détectées chaque année. La plupart d’entre elles sont des attaques de sextorsion. Chaque incident constitue un crime grave aux conséquences potentiellement dévastatrices, qui peuvent aller d'une perte financière à une grave détresse émotionnelle et mentale.

Les chercheurs de Barracuda ont identifié des tactiques évolutives, notamment la personnalisation avancée, utilisées par les criminels dans ces attaques ciblées.

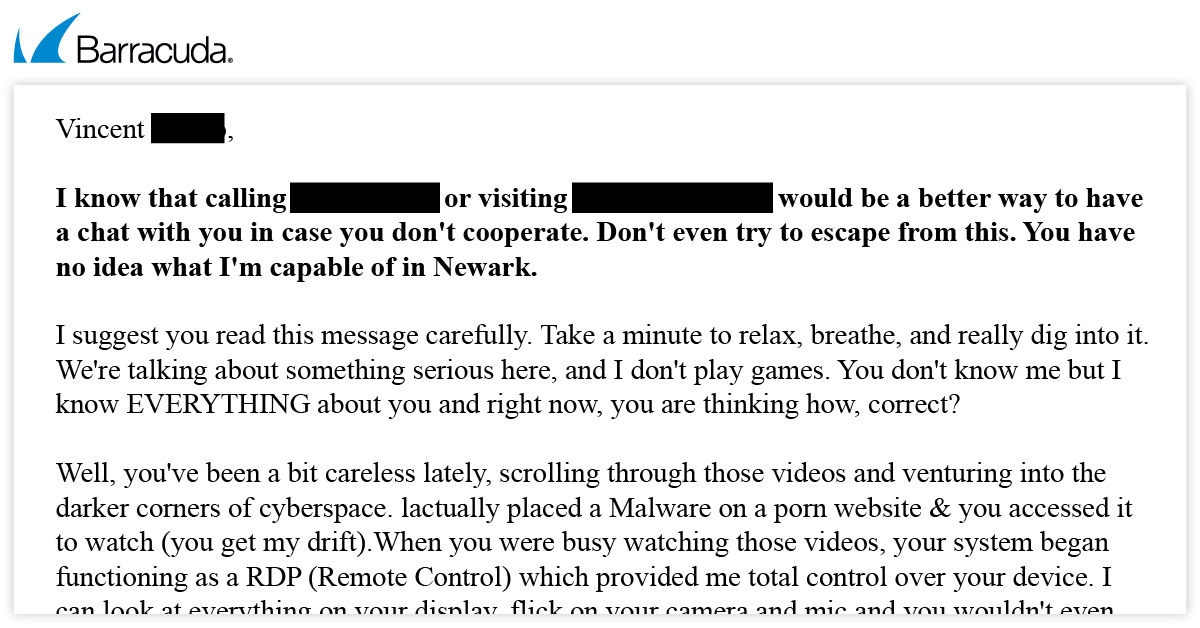

Les criminels utilisent les données personnelles des victimes ciblées, y compris les noms, les numéros de téléphone et les adresses, pour rendre leurs tentatives de sextorsion plus menaçantes et plus convaincantes. Les e-mails de sextorsion s'adressent à la victime par son nom et son prénom, et les premières phrases incluent le numéro de téléphone, l'adresse et la ville de la victime.

Dans de nombreux cas, les e-mails commencent par un texte comme celui-ci : « Je sais qu'appeler le [numéro de téléphone] ou venir au [adresse postale] serait une meilleure alternative pour bavarder avec vous au cas où vous ne coopéreriez pas. N'essayez pas de vous y soustraire. Vous n’avez aucune idée de ce dont je suis capable à [ville]. »

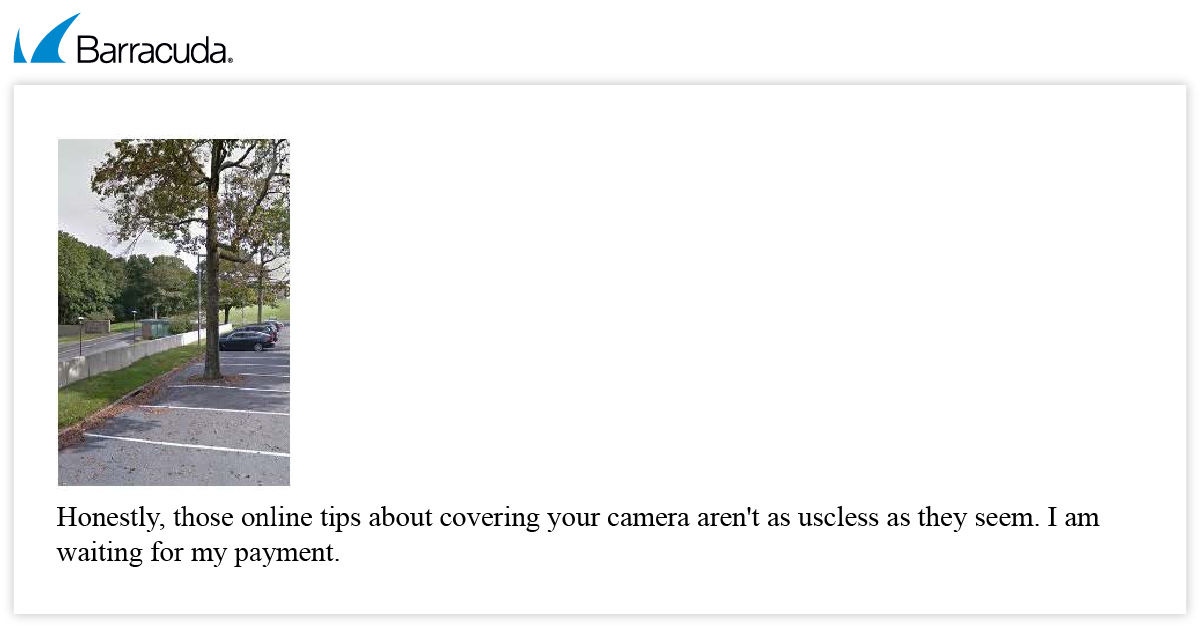

Une image provenant de Google Maps montrant la position de la cible est désormais fréquemment incluse dans les e-mails de sextorsion. Dans les e-mails analysés, les images comprenaient soit un lieu résidentiel, soit un lieu commercial, en fonction de l'adresse associée aux données volées de la victime.

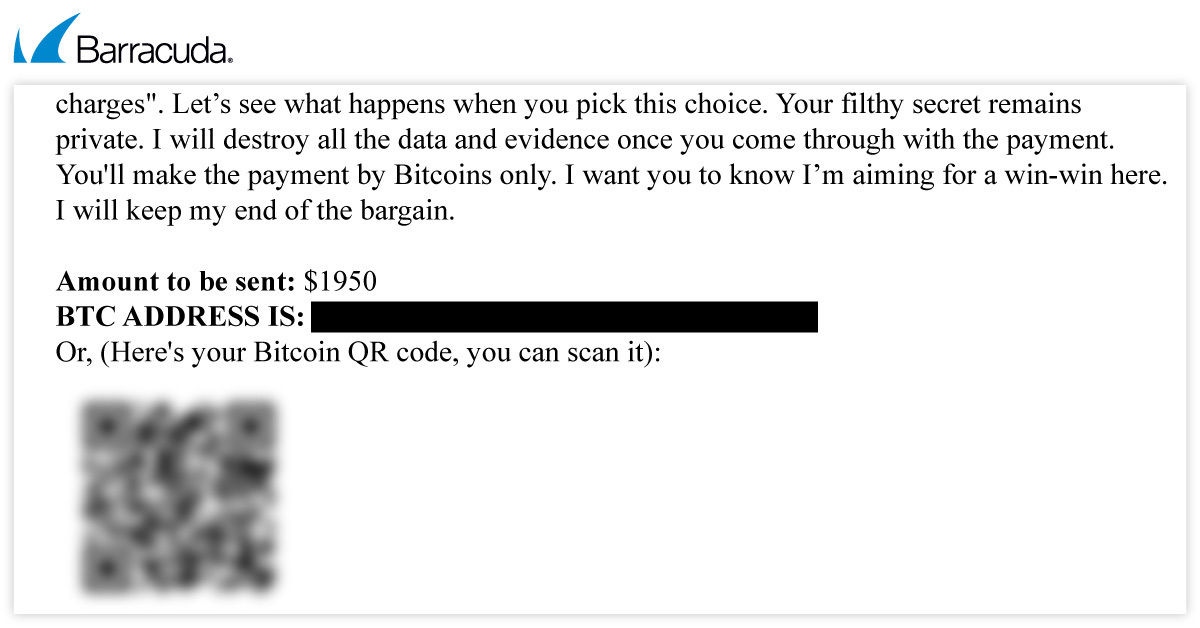

Les demandes de paiement augmentent. Par le passé, les e-mails de sextorsion exigeaient généralement des paiements de quelques centaines de dollars, jusqu'à 500 dollars maximum. Dans les dernières attaques observées par les chercheurs de Barracuda, les montants sont de 1 950 $ et 2 000 $.

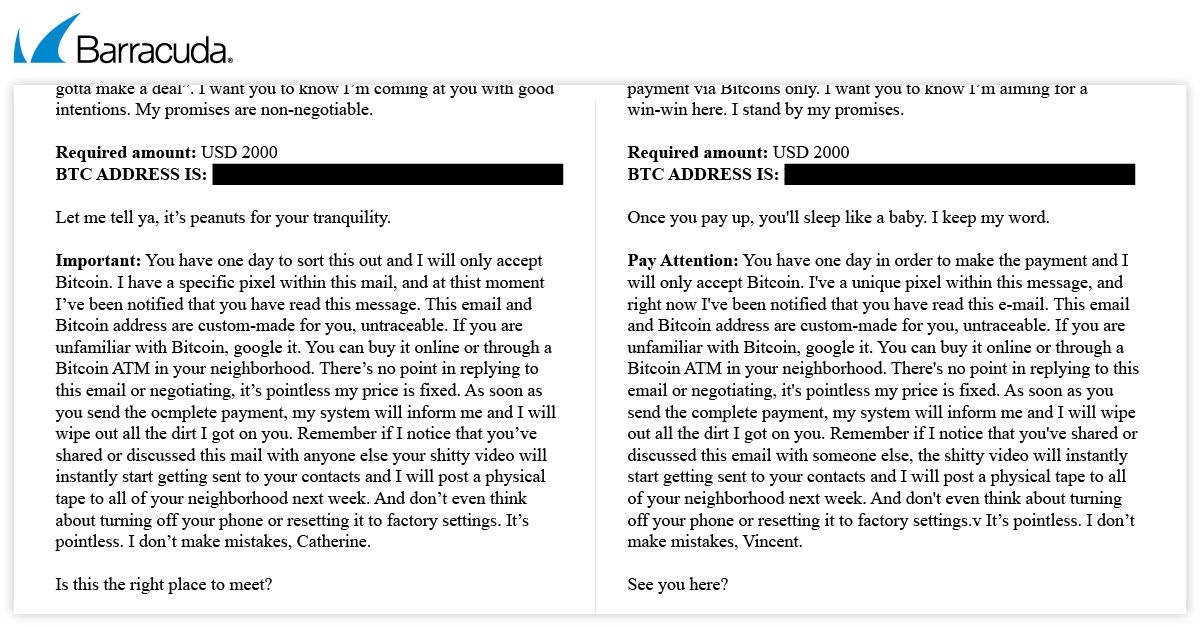

Différentes variantes de copie sont en cours de test. Bien que la plupart des textes contenus dans les e-mails soient identiques ou très similaires, il existe quelques variantes.

Par exemple, plusieurs variantes sont utilisées dans la ligne de texte qui apparaît juste avant l'image de l'adresse de la victime sur Google Map :

- Si on se voyait ici ?

- Pouvez-vous remarquer quelque chose ici ?

- Est-ce le bon endroit pour se rencontrer ?

De même, des variantes sont utilisées dans la ligne de texte qui apparaît juste en dessous des informations de paiement bitcoin, notamment :

- Une fois que vous aurez payé, vous dormirez comme un bébé. Je tiendrai parole.

- Laissez-moi vous dire que c'est une somme dérisoire en contrepartie de votre paix.

- Laissez-moi vous dire que c'est une somme dérisoire en contrepartie de votre tranquillité.

Des points de personnalisation supplémentaires sont utilisés. Dans certains e-mails de sextorsion, un point de personnalisation supplémentaire est inclus dans la dernière phrase du dernier paragraphe qui apparaît avant l'image de l'adresse de la victime : « Je ne fais pas d'erreur, [prénom.] » prévient l'e-mail.

Les criminels tirent parti de la technologie pour accélérer les paiements. Dans certains cas, des codes de réponse rapide (QR) sont fournis dans les e-mails pour permettre aux victimes d'envoyer plus rapidement et plus facilement des paiements en bitcoins aux criminels. Dans les e-mails qui les incluent, les codes QR apparaissent juste en dessous de l'adresse Bitcoin.

Exemples d'e-mails de sextorsion

Bien que la plupart des messages contenus dans les e-mails de sextorsion soient identiques ou très similaires, certaines variantes sont utilisées, notamment dans la ligne autonome qui apparaît juste en dessous des informations relatives au paiement en bitcoins.

Protection contre les escroqueries de sextorsion

Les e-mails de sextortion sont généralement envoyés à des milliers de personnes à la fois, dans le cadre de campagnes de spam plus vastes, ce qui explique que la plupart de ces messages sont interceptés par les filtres anti-spam. Mais les pirates varient également et personnalisent le contenu des e-mails, ce qui les rend plus difficiles à détecter et à intercepter par les filtres anti-spam.

Les techniques de fraude par e-mail ne cessent d'évoluer, les escrocs faisant notamment appel à des tactiques de social engineering pour contourner les passerelles traditionnelles de sécurité de la messagerie. Les e-mails de sextortion qui aboutissent dans les boîtes de réception y parviennent généralement parce qu'ils proviennent d'expéditeurs et d'adresses IP de bonne réputation ; les hackers utilisent des comptes Microsoft 365 ou Gmail déjà compromis.

Voici quelques moyens de se défendre contre les escroqueries de sextortion :

Protection basée sur l’IA : les pirates adaptent constamment leurs e-mails de sextorsion afin de contourner les passerelles de messagerie et les filtres antispam. Il est donc impératif de mettre en œuvre une solution efficace contre le spear phishing qui utilise l’IA afin de détecter et de vous protéger contre ces attaques par e-mail et bien d’autres.

Protection contre le piratage de compte : bon nombre d’attaques d’extorsion proviennent de comptes compromis. Empêchez les escrocs d’utiliser votre entreprise comme site de lancement des attaques. Déployez une technologie qui utilise l'IA pour identifier les comptes compromis, vous permettant de corriger les problèmes en temps réel en alertant les utilisateurs et en supprimant les e-mails malveillants envoyés par ces comptes.

Enquêtes proactives : compte tenu de la nature des escroqueries de sextorsion, les employés sont peut-être moins enclins que d'habitude à signaler ces attaques en raison de la nature intentionnellement embarrassante et délicate des menaces. Examinez régulièrement le courrier entrant afin de détecter les e-mails portant sur un changement de mot de passe, une alerte de sécurité, etc. La plupart des e-mails de sextortion proviennent d'Amérique du Nord ou d'Europe de l'Ouest. Identifiez la provenance du message reçu, étudiez chaque message dont l'origine est suspecte et corrigez les problèmes éventuels.

Formation de sensibilisation à la sécurité : sensibilisez les utilisateurs à la fraude par sextorsion, en particulier si votre base d'utilisateurs est importante et diversifiée. Intégrez cela à votre programme de formation à la sensibilisation à la sécurité. Veillez à ce que les employés puissent reconnaître ces attaques, comprendre leur nature frauduleuse et se sentent libres de les signaler. Utilisez la simulation de phishing pour tester l’efficacité de votre formation.

Maintenance du système : la mise à jour des navigateurs et des systèmes d'exploitation permet d'empêcher les exploits d'infecter les ordinateurs. Les e-mails de sextorsion peuvent infecter les appareils des cibles par des malware, et la mise à jour des navigateurs et des systèmes d'exploitation permet d'éviter les infections.

RESSOURCES ASSOCIÉES

[Rapport] Principales menaces liées aux e-mails et leur évolution ~ Juin 2024

https://www.barracuda.com/reports/email-threats-and-trends-1

[Glossaire] Comprendre la sextorsion et savoir comment se protéger

https://www.barracuda.com/support/glossary/sextortion

Rapport 2025 sur les violations de la sécurité des e-mails

Principales conclusions concernant l’expérience et l’impact des failles de sécurité des e-mails sur les organisations du monde entier

S’abonner au blog de Barracuda.

Inscrivez-vous pour recevoir des informations sur les menaces, des commentaires sur le secteur et bien plus encore.

Rapport d’informations de 2025 sur les clients des fournisseurs de services managés

Panorama mondial sur les besoins et attentes des organisations vis-à-vis de leurs fournissuers de services managés en cybersécurité