Mois de la sensibilisation à la cybersécurité : maintenez vos logiciels à jour

L’un des thèmes récurrents du Mois de la sensibilisation à la cybersécurité (CAM) est que les logiciels doivent être maintenus à jour. Les systèmes d’exploitation, les applications, le firmware et les utilitaires peuvent tous être mis à jour, et appliquer ces mises à jour rapidement est l’une des défenses les plus efficaces dont nous disposons. Des vulnérabilités sont découvertes fréquemment, souvent par le biais de programmes de bug bounty ou de tests internes. Avec de la diligence et un peu de chance, nous pouvons corriger ces failles de sécurité avant qu’un pirate ne parvienne à en tirer parti.

Exploits zero-day et autres éléments

Certaines vulnérabilités ne sont découvertes qu’après que des attaquants les ont exploitées. C’est ce que l’on appelle de manière informelle des failles « zero-day », car le fournisseur dispose littéralement de zéro jour pour corriger la faille avant que les pirates ne l’utilisent à leur avantage. Une fois identifiées, les vulnérabilités et les instructions d’atténuation sont divulguées publiquement et suivies à l’aide d’identifiants uniques et d’autres données.

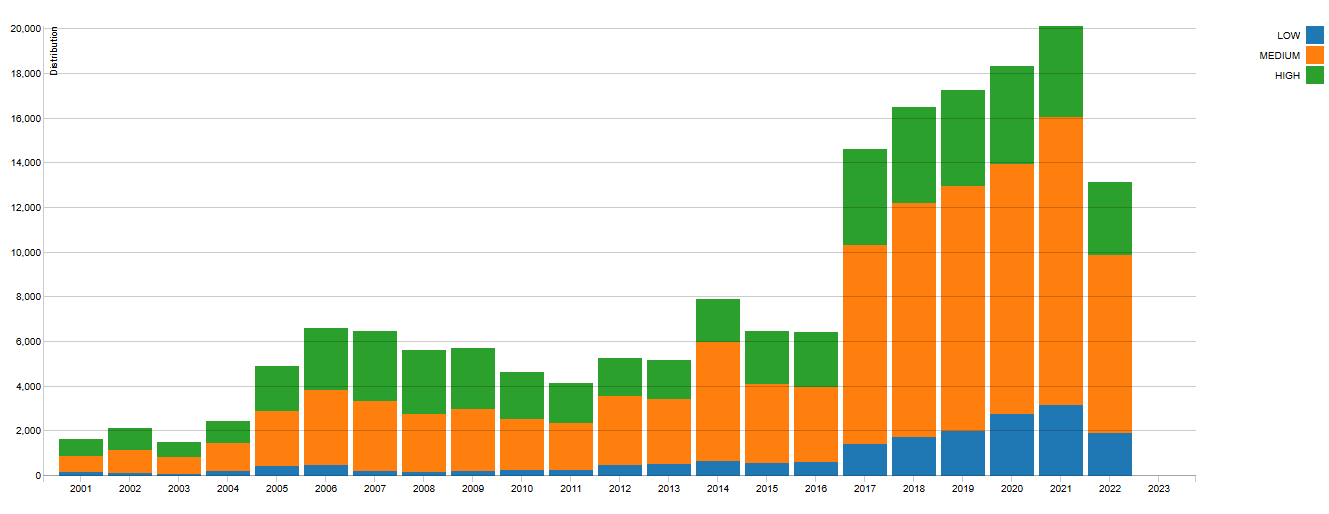

Toutes les vulnérabilités logicielles ne représentent pas le même niveau de risque. Ce graphique montre la gravité des vulnérabilités publiées entre 2001 et 2022 :

National Institute of Standards and Technology (NIST). Répartition de la gravité CVSS au fil du temps.

Les fournisseurs proposent généralement un correctif de sécurité ou une autre mesure d’atténuation dès que possible lorsqu’une vulnérabilité grave est détectée.

Dans certains cas, les fournisseurs peuvent décider de retirer un logiciel plutôt que de déployer un correctif. Microsoft a corrigé six vulnérabilités zero-day dans les mises à jour Microsoft du 14 octobre 2025, dont une qui était intégrée au système d’exploitation depuis Windows Vista. Cette vulnérabilité (CVE-2025-24990) provient d’un pilote qui prend en charge les modems de données et de télécopie analogiques, qui sont des systèmes hérités rarement utilisés aujourd’hui. Plutôt que de corriger cette vulnérabilité, Microsoft a publié une mise à jour pour retirer le pilote. Les utilisateurs qui dépendent de ce pilote devront trouver un remplacement après avoir installé la mise à jour du 14 octobre.

Les mises à jour ont corrigé plusieurs autres vulnérabilités zero-day impliquant des composants du système d’exploitation tels que le gestionnaire de connexion d’accès à distance (RasMan), les services de mise à jour de serveur Windows (WSUS), les composants Entra ID et les services Bluetooth. Les composants du système d’exploitation Microsoft font l’objet d’une surveillance minutieuse, mais des vulnérabilités sont toujours découvertes et exploitées. Même les dernières mises à jour ne peuvent pas vous protéger contre une vulnérabilité non identifiée.

Éternellement bleu

Il convient également de mentionner les mises à jour qui sont publiées, mais jamais installées. Voici les principales raisons pour lesquelles les mises à jour de sécurité ne sont pas installées :

- La crainte des perturbations ou des temps d’arrêt : les équipes informatiques peuvent craindre que l’installation des mises à jour n’interrompe les systèmes et n’introduise de nouveaux bogues. Pour cette raison, certaines entreprises attendent d’avoir testé les mises à jour sur des systèmes hors production. Parfois, les utilisateurs acceptent simplement les risques liés aux vulnérabilités plutôt que d’installer les mises à jour.

- Sensibilisation limitée : les utilisateurs non techniques peuvent penser que les mises à jour sont facultatives ou qu’elles ont peu d’importance. Ils ignorent les notifications de mise à jour et supposent qu’ils seront protégés par leur antivirus ou leur firewall. Ils ne savent tout simplement pas à quel point ces mises à jour peuvent être importantes.

- Désagréments et frais administratifs : les mises à jour peuvent prendre du temps, nécessiter des redémarrages ou exiger des privilèges administratifs, ce qui n’est pas toujours pratique pour les utilisateurs. Certains systèmes ne sont pas configurés pour les mises à jour automatiques, ou celles-ci peuvent échouer si l’espace de stockage ou les autres ressources sont insuffisants. Il se peut également que les équipes informatiques aient mis en place un processus fastidieux pour l’approbation des correctifs. Ces problèmes peuvent créer d’importantes failles de sécurité dans l’ensemble du réseau.

Ces systèmes non corrigés peuvent entraîner de graves problèmes. C’est ce qui s’est passé en 2017 lorsque la campagne de ransomware « Wannacry » a utilisé l’exploit « EternalBlue » contre le protocole SMB de Microsoft. Microsoft avait publié un correctif de sécurité deux mois avant cette attaque mondiale par ransomware, mais des centaines de milliers de machines affectées n’avaient toujours pas été corrigées. Malgré le caractère mondial et très médiatisé de l’attaque, il n’y avait pas de solution simple ni de solution miracle. Un article de SecureList s’est penché sur les conséquences de cette attaque :

Le constructeur automobile Renault a dû fermer sa plus grande usine en France et les hôpitaux britanniques ont dû refuser des patients. Le géant allemand du transport Deutsche Bahn, la société espagnole Telefónica, la société de distribution d’électricité du Bengale occidental, FedEx, Hitachi et le ministère russe de l’intérieur ont également été touchés. Un mois après que l’attaque initiale ait été contenue, WannaCry continuait de frapper, touchant Honda, qui a dû fermer l’une de ses installations de production, ainsi que 55 radars dans l’État de Victoria, en Australie.

Des centaines de milliers d’ordinateurs ont été compromis par une vulnérabilité divulguée et corrigée deux mois auparavant. Quels dommages pourraient être causés aux systèmes Windows 10 non corrigés dans deux mois ?

Fin de la prise en charge de Windows 10

Microsoft a publié la dernière des mises à jour gratuites de Windows 10 le 14 octobre. Ils nous ont prévenus bien à l’avance et, à l’heure actuelle, la plupart des utilisateurs professionnels auront soit effectué une mise à niveau vers Windows 11, soit acheté des mises à jour étendues pour Windows 10. Si vous ne l’avez pas encore fait, le moment est venu d’agir. Vous pouvez opter pour les mises à jour de sécurité étendues (ESU) pour Windows 10 ou passer à Windows 11. La solution ESU est disponible pendant trois ans, mais cela devrait être suffisant pour passer à un autre système d’exploitation. Le fait de conserver une version non prise en charge de Windows 10 constitue un risque de sécurité qui ne cessera de croître.

Il n’y a pas que Windows

Bien que Windows 10 soit au centre de l’attention, les pirates ciblent aussi d’autres composants qui ne sont pas aussi visibles pour l’utilisateur. Ces vulnérabilités peuvent être plus difficiles à corriger, surtout si elles sont présentes dans des appareils critiques. Les acteurs de la menace adorent les cibles de ce type, car les victimes sont plus enclines à payer une rançon si ces appareils de production sont compromis.

Une gestion efficace des correctifs nécessite une visibilité sur toutes les couches logicielles et matérielles et une hiérarchisation des composants à haut risque. La mise à niveau vers Windows 11 ou l’achat d’ESU pour Windows 10 peut fermer certains vecteurs d’attaque majeurs, mais la défense ne s’arrête pas là. Les firmwares, les applications, les systèmes embarqués et les systèmes d’exploitation des appareils mobiles doivent faire partie de votre programme de gestion des correctifs.

Rapport 2025 sur les violations de la sécurité des e-mails

Principales conclusions concernant l’expérience et l’impact des failles de sécurité des e-mails sur les organisations du monde entier

S’abonner au blog de Barracuda.

Inscrivez-vous pour recevoir des informations sur les menaces, des commentaires sur le secteur et bien plus encore.

Rapport d’informations de 2025 sur les clients des fournisseurs de services managés

Panorama mondial sur les besoins et attentes des organisations vis-à-vis de leurs fournissuers de services managés en cybersécurité