Ce n’est pas notre administrateur : comment les angles morts facilitent les attaques

Ce que révèle l’analyse de près de 600 000 alertes de sécurité par Barracuda Managed XDR

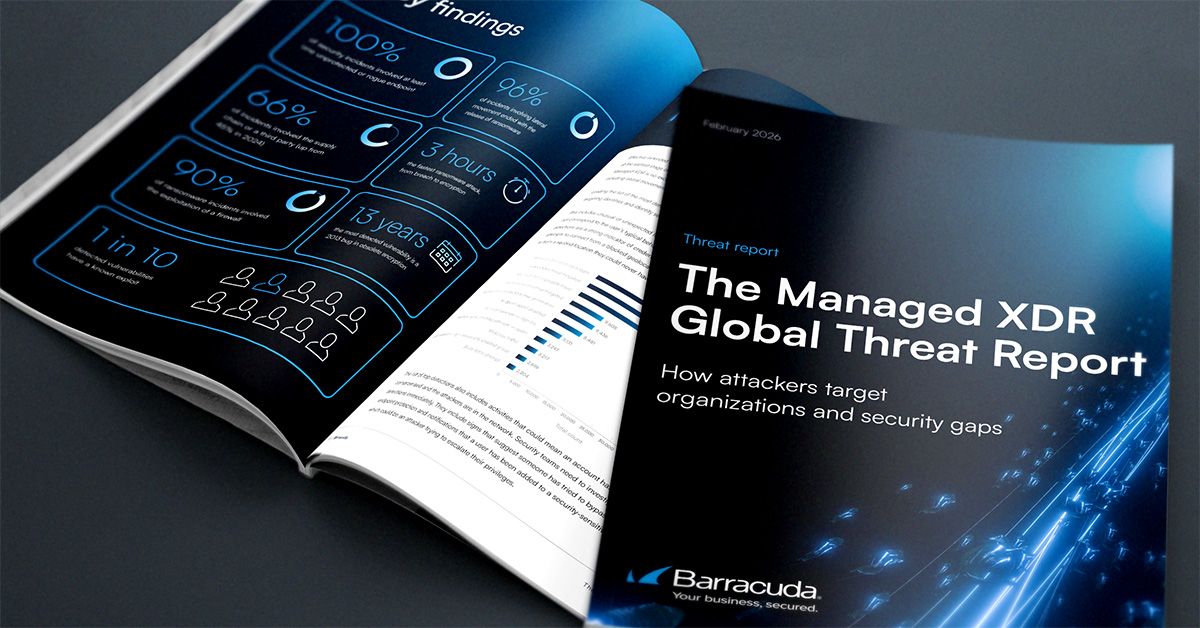

Ce qu’il faut retenir

- En 2025, 90 % des incidents de ransomware exploitaient les firewalls, et le cas de ransomware le plus rapide observé est passé de l’intrusion au chiffrement en seulement trois heures.

- La vulnérabilité courante la plus largement détectée date de 2013, et 11 % des vulnérabilités détectées sont associées à un exploit connu.

- Barracuda publie le Rapport Managed XDR sur les menaces mondiales

Les cyberattaques sont furtives. Elles s’infiltrent dans les réseaux, à la recherche de failles, d’erreurs et d’oublis : un appareil non autorisé, un compte qui n’a pas été désactivé lors d’un départ, une application laissée inactive sans mise à jour, ou encore une fonctionnalité de sécurité désactivée par inadvertance. Elles tentent de piéger les employés et de voler leur identité, d’exploiter des outils informatiques légitimes et d’intégrer des groupes disposant d’accès privilégiés. La plupart de ces activités ressemblent à des activités informatiques quotidiennes.

Les organisations et leurs équipes de sécurité font face à un défi immense, en particulier quand l’« équipe » en question est constituée d’un seul informaticien. Avec des ressources et une visibilité limitées, ainsi qu’une pile d’outils de sécurité fragmentée, les équipes doivent protéger les identités, les ressources et les données contre des attaques capables de se déployer en quelques heures ou de rester dissimulées dans le réseau pendant des mois.

Comment les pirates ciblent les organisations et les failles de sécurité qui augmentent les risques

Le nouveau rapport Managed XDR sur les menaces mondiales de Barracuda met en évidence les tactiques utilisées par les pirates au cours des 12 derniers mois, ainsi que les failles de sécurité qui exposent les organisations à des risques.

Les menaces sont bien réelles, et non théoriques. Elles s’appuient sur un ensemble de données unique, issu du monde réel, comprenant plus de deux billions d’événements informatiques collectés en 2025, environ 600 000 alertes de sécurité et près de 300 000 terminaux protégés, firewalls, serveurs, ressources cloud, et bien plus encore. Ces données sont complétées par des résumés d’incidents et des recommandations pratiques pour rester en sécurité et renforcer la résilience face aux cyberattaques.

L’objectif de ce rapport est d’aider les professionnels de l’informatique et de la sécurité des organisations disposant de ressources limitées à mieux comprendre comment les pirates ciblent leurs victimes potentielles et quelles faiblesses ils chercheront à exploiter.

Qui se connecte réellement, utilise cet outil, rejoint ce groupe ?

Les résultats montrent comment les pirates exploitent des outils informatiques légitimes tels que les logiciels d’accès à distance et exploitent des appareils non protégés ou non autorisés. Ils soulignent également les risques liés à l’utilisation de méthodes de chiffrement obsolètes, à la désactivation des protections des terminaux, entre autres, ainsi que les signaux d’alerte révélant des comportements de connexion ou d’accès privilégié inhabituels.

Résultats clés

- 90 % des incidents de ransomware ont exploité un firewall par le biais d’une vulnérabilité logicielle répertoriée ou d’un compte vulnérable. Ces méthodes permettent aux pirates de contourner le dispositif de protection d’un réseau pour y accéder et en prendre le contrôle, en dissimulant le trafic et les activités de nature malveillante.

- Dans le plus rapide des cas observés où un ransomware a été utilisé, il a suffi de trois heures pour passer du moment de l’intrusion à celui du chiffrement. Le ransomware à l’œuvre était Akira. Un laps de temps aussi court peut laisser aux défenseurs peu de chances de détecter ce qui se passe et de réagir.

- Une vulnérabilité détectée sur dix disposait d’un exploit connu. Les pirates exploitent activement des vulnérabilités logicielles, souvent dans la chaîne d’approvisionnement, et l’importance d’identifier et de corriger les logiciels non mis à jour ne saurait être trop soulignée.

- La vulnérabilité la plus largement détectée remonte à 2013. Le CVE-2013-2566 est une faille dans un algorithme de chiffrement obsolète que l’on trouve dans les systèmes hérités tels que les anciens serveurs ou les appareils ou applications intégrés.

- 96 % des incidents impliquant des mouvements latéraux se sont soldés par le déploiement d’un ransomware. Le mouvement latéral correspond au moment où des pirates, présents sur un terminal non protégé, se dévoilent, et il constitue le principal signal d’alerte d’une attaque par ransomware en cours.

- 66 % des attaques sont passées par la chaîne d’approvisionnement de la cible ou par une tierce partie (contre 45 % en 2024). Les pirates exploitent les faiblesses de logiciels tiers pour déjouer les défenses de leurs cibles et étendre leur champ d’action.

Se préparer aux imprévus

Le rapport montre qu’il n’existe pas de solution universelle en matière de cyberattaques. Les pirates sont opportunistes, et les chaînes d’attaque sont rarement, voire jamais, linéaires et ordonnées.

Les attaques par ransomware en sont un excellent exemple. Selon les données de détection et d’incidents de Barracuda Managed XDR, les attaques par ransomware les plus rapides en 2025 ont pris seulement quelques heures de bout en bout, tandis que les plus longues ont duré plusieurs mois. Les intrusions prolongées permettent de maximiser les dégâts, tandis que les incidents qui se déroulent à une vitesse fulgurante sont plus difficiles à détecter et à contenir avant qu’ils ne soient exécutés.

Protection intégrée

Si elle n’est pas traitée, une seule alerte critique peut rapidement dégénérer en incident généralisé, perturbant les opérations, réduisant la productivité, compromettant des données sensibles et nuisant à la stabilité financière ainsi qu’à la réputation de la marque.

Les organisations ont besoin d’une stratégie de sécurité unifiée intégrant des technologies avancées de détection alimentées par l’IA, un SOC entièrement autonome, une formation des utilisateurs, une réponse automatisée aux menaces et une culture de sécurité résiliente.

Des mesures rapides pour renforcer la protection sont décrites tout au long du rapport. Elles comprennent une authentification multifacteur systématique et des contrôles d’accès stricts, une gestion rigoureuse des correctifs et de la protection des données, ainsi qu’une sensibilisation régulière des employés à la cybersécurité.

Ces mesures doivent être soutenues par une plateforme de sécurité complète et gérée, ainsi qu’une solution XDR 24/7 intégrant sécurité réseau, endpoints, serveurs, cloud et messagerie, offrant une visibilité et un contrôle de gestion de bout en bout, appuyés par un SOC entièrement autonome.

Pour des informations supplémentaires et des analyses approfondies, consultez le rapport ici.

Rapport 2025 sur les violations de la sécurité des e-mails

Principales conclusions concernant l’expérience et l’impact des failles de sécurité des e-mails sur les organisations du monde entier

S’abonner au blog de Barracuda.

Inscrivez-vous pour recevoir des informations sur les menaces, des commentaires sur le secteur et bien plus encore.

Rapport d’informations de 2025 sur les clients des fournisseurs de services managés

Panorama mondial sur les besoins et attentes des organisations vis-à-vis de leurs fournissuers de services managés en cybersécurité