Le NTLM va disparaître : ce que la suppression progressive par Microsoft implique pour les MSP et les équipes informatiques

Pourquoi l'authentification classique représente un risque croissant pour la sécurité et comment se préparer à un environnement Windows axé sur Kerberos

Ce qu’il faut retenir

- Le protocole NTLM présente un risque de sécurité connu qui facilite les techniques couramment utilisées dans les ransomwares et autres attaques.

- Sa suppression est déjà en cours, et les futures versions de Windows désactiveront NTLM par défaut, sauf si vous le réactivez explicitement.

- L'identification des dépendances NTLM cachées et la validation de la compatibilité Kerberos sont essentielles pour une migration réussie.

Microsoft abandonne progressivement son protocole d’authentification de longue date, NT LAN Manager, ou NTLM. Il s'agit d'une technologie héritée qui a « suffisamment bien » fonctionné pendant des décennies, depuis que la première version a été introduite en 1993 avec Windows NT 3.1. Microsoft a déployé NTLMv2 six ans plus tard dans Windows NT 4.0 Service Pack 4.

Au moment de sa sortie, le protocole NTLM répondait à un problème majeur pour les réseaux d'entreprise. Les entreprises utilisaient encore des ordinateurs de bureau à utilisateur unique et des groupes de travail simples pour gérer des réseaux basés sur des domaines avec authentification centralisée et partage de fichiers. Entre autres fonctionnalités, le protocole NTLM offrait une authentification par défi-réponse et un hachage plus puissant, ce qui constituait une amélioration considérable par rapport à son prédécesseur. Il fonctionnait parfaitement pour ce à quoi il était destiné, mais il n'a jamais été conçu pour sécuriser les identités contre les menaces auxquelles nous sommes confrontés aujourd'hui. Les menaces telles que le « pass-the-hash », le relais d'identifiants et les mouvements latéraux sont rendues possibles en raison des capacités limitées du NTLM.

Si vous vous demandez pourquoi le NTLM existe toujours après 30 ans, la réponse est simple. Il est très tolérant. Un DNS défaillant ? Des horaires non synchronisés ? Des applications existantes ? L'authentification NTLM fonctionne dans ces scénarios, là où Kerberos et d'autres mécanismes modernes échouent. Même les réseaux sécurisés peuvent utiliser le protocole NTLM comme méthode de secours pour certains systèmes.

Que fait Microsoft ?

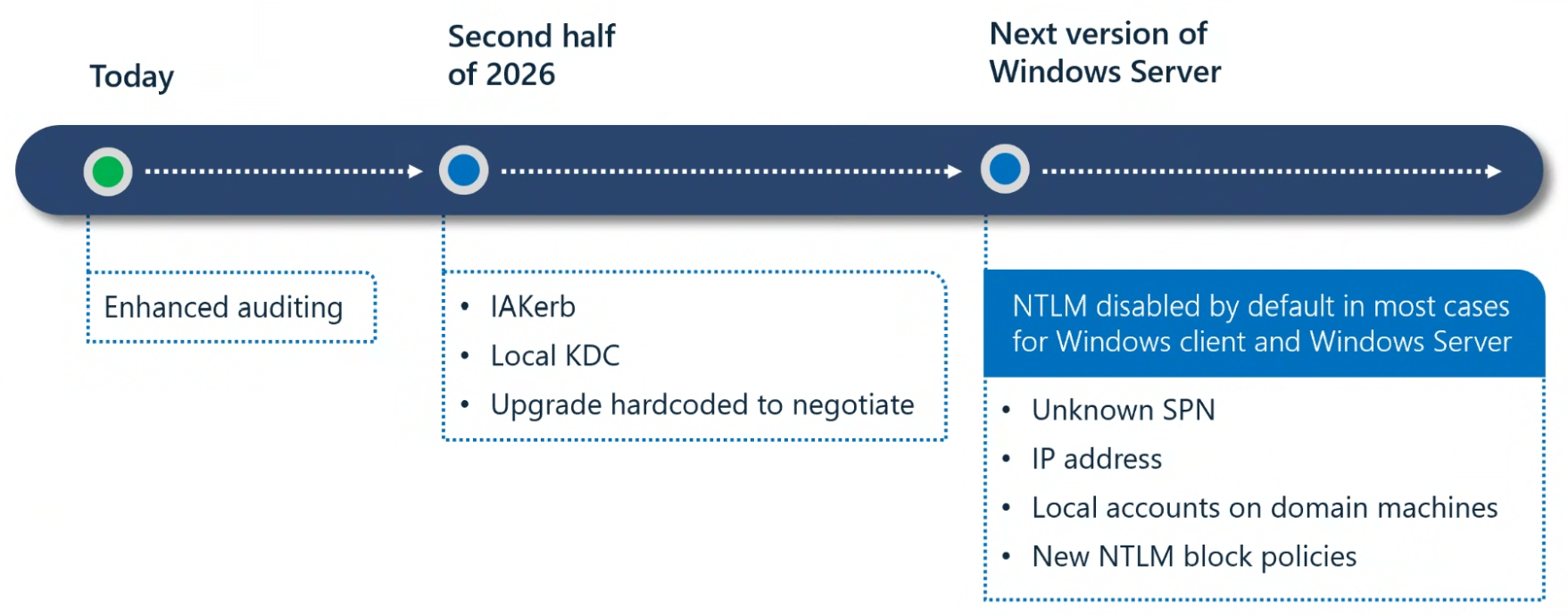

Microsoft a annoncé la dépréciation du protocole NTLM pour la première fois en 2023 et a officiellement abandonné le protocole mi-2024. Trois phases distinctes ont été définies pour aider les fournisseurs de services gérés (MSP) et les équipes informatiques à passer de NTLM à Kerberos :

Phase 1 (actuelle) : Microsoft déploie des outils d'audit améliorés pour permettre aux administrateurs de détecter les endroits où NTLM est toujours présent. Microsoft fournit des informations détaillées sur les améliorations apportées à l'audit ici.

Phase 2 (fin 2026) : l'authentification initiale et par relais utilisant Kerberos (IAKerb) et le centre de distribution de clés (KDC) local seront intégrés aux systèmes Windows. Ces éléments contribueront à éliminer le recours à NTLM comme mécanisme de secours. Pour en savoir plus sur ces fonctionnalités, consultez cet article Microsoft.

Phase 3 (à venir) : le NTLM sera désactivé par défaut dans les versions de Windows de la prochaine génération, ce qui nécessitera des modifications explicites de la politique pour le réactiver.

Feuille de route Microsoft pour une approche en trois phases de la dépréciation du NTLM, via Microsoft

Cette migration représente un changement significatif en matière de sécurité pour les systèmes Windows et pourrait entraîner certains défis et coûts. L'identification et la correction des systèmes hérités, des authentifications codées en dur, des systèmes embarqués tels que les programmateurs CVC et des configurations de secours cachées peuvent prendre du temps.

Quels sont les éléments impliqués dans la migration ?

Avant de pouvoir désactiver le protocole NTLM, les MSP et les équipes informatiques doivent d'abord déterminer où il est utilisé. Il s'agit d'un travail d'investigation facilité par les nouvelles fonctionnalités d'audit améliorées. Ce processus peut prendre du temps, en particulier si NTLM n'est utilisé qu'à des moments ou lors d'événements spécifiques.

Tout élément utilisant le NTLM doit être testé avec le NTLM désactivé. Cela peut impliquer la mise en place d'environnements de test, la configuration de l'authentification Kerberos et la collaboration avec les utilisateurs finaux pour valider les fonctionnalités.

Une fois tous les tests effectués, la transition de NTLM vers Kerberos peut être gérée via une stratégie de groupe ou nécessiter des mises à niveau ou des modifications du code. Les MSP et les équipes informatiques peuvent être amenés à collaborer avec plusieurs fournisseurs et équipes d'assistance. Des retards imprévus peuvent survenir et prolonger la durée du projet.

Comme pour tout autre projet informatique, il est nécessaire de prévoir une période de suivi et de communication afin d'identifier et de traiter tout effet inattendu sur les utilisateurs. C'est le moment idéal pour documenter les nouvelles procédures ou politiques et former toute personne susceptible d'avoir à traiter des problèmes dès qu'ils surviennent.

Un suivi continu après le projet permettra de s'assurer que le protocole NTLM n'est pas réintroduit dans le réseau.

Le protocole NTLM présente un risque pour la sécurité

Le NTLM est exploité par plusieurs groupes malveillants tels que Volt Typhoon, Scattered Spider, Wizard Spider et Dragonfly. Le modèle d'authentification basé sur le hachage constitue un vecteur principal pour les attaques menant à des intrusions par ransomware ou par des menaces persistantes avancées (APT). Pourtant, Microsoft continue de constater que l’utilisation du NTLM est « répandue dans les environnements d’entreprise où des protocoles modernes comme Kerberos ne peuvent pas être implémentés en raison de dépendances héritées, de limitations réseau ou de logiques applicatives intégrées. » Espérons que ces organisations s'efforcent activement de supprimer les dépendances au protocole NTLM.

Les entreprises pourraient hésiter à investir dans un projet NTLM, en particulier si elles viennent d'investir dans un ensemble de nouveaux ordinateurs Windows 11. Il peut également être difficile d'expliquer le NTLM à un public non initié à la technologie. Néanmoins, le NTLM représente un risque commercial et les dirigeants d'entreprise comprennent généralement les conséquences d'une attaque par ransomware. Le passage à l'authentification Kerberos constitue un investissement stratégique en matière de sécurité, avec des avantages à long terme, et il devrait être effectué dès que possible.

Rapport 2025 sur les violations de la sécurité des e-mails

Principales conclusions concernant l’expérience et l’impact des failles de sécurité des e-mails sur les organisations du monde entier

S’abonner au blog de Barracuda.

Inscrivez-vous pour recevoir des informations sur les menaces, des commentaires sur le secteur et bien plus encore.

Rapport d’informations de 2025 sur les clients des fournisseurs de services managés

Panorama mondial sur les besoins et attentes des organisations vis-à-vis de leurs fournissuers de services managés en cybersécurité