Sandworm : l’équipe russe chargée de détruire les infrastructures mondiales

APT44 : comment l’unité 74455 du GRU combine cybersabotage, accès stratégique et perturbations dans le monde réel

Ce qu’il faut retenir

- Sandworm (APT44) est un acteur malveillant soutenu par le GRU, responsable d’attaques marquantes telles que les pannes de courant ukrainiennes de 2015 et l’attaque NotPetya de 2017, démontrant une capacité inégalée à provoquer des perturbations physiques via le cyberespace.

- Le groupe privilégie les opérations destructrices au détriment du gain financier, utilisant des effaceurs, des malwares de type ransomware et l’exploitation de dispositifs en périphérie pour dégrader les infrastructures critiques et créer un impact opérationnel généralisé

- La défense contre Sandworm nécessite une sécurité multicouche axée sur le renforcement des protections périphériques, des contrôles d’identité résistants au phishing, la segmentation IT/OT et un plan de reprise en cas d’attaques destructrices.

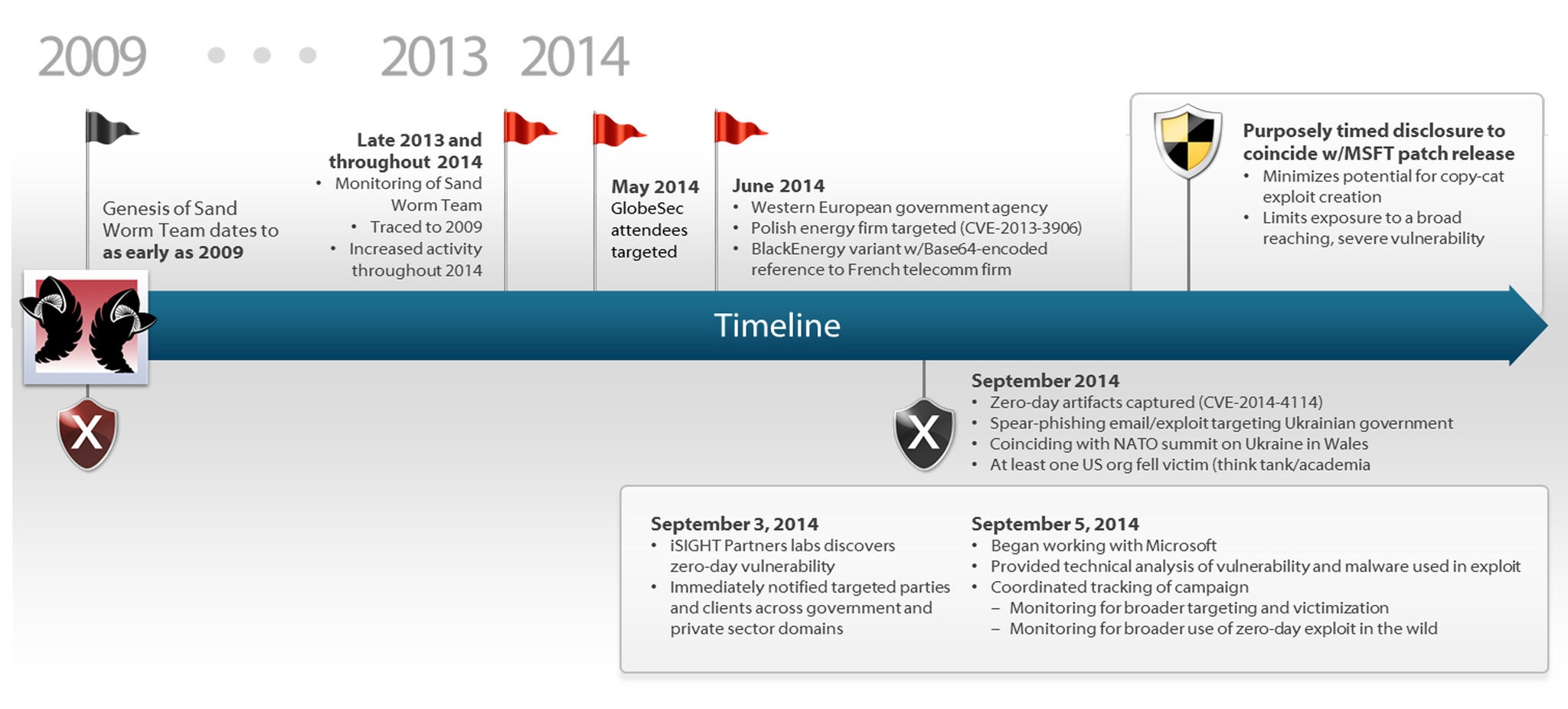

Sandworm est un groupe de menace attribué au renseignement militaire russe, le GRU (Direction principale du renseignement de l’état-major général de la Fédération de Russie). Le groupe opère comme une unité au sein de l’armée russe et a été identifié en 2014 alors qu’il utilisait le malware BlackEnergy et un système Windows zero-day (CVE‑2014‑4114) pour mener des opérations de spear phishing et de reconnaissance. Ce n’est qu’en décembre de l’année suivante que le groupe a montré à quel point il était dangereux à l’époque.

Voici un aperçu de Sandworm :

Type de menace |

Menace persistante avancée (APT) soutenue par l’État menant des opérations de sabotage, d’espionnage et d’influence en tant qu’unité au sein du GRU russe. |

Particularité |

Seul acteur malveillant à avoir réussi à provoquer des pannes de courant induites par des malwares. |

Cibles |

Infrastructures critiques, organisations gouvernementales, base industrielle de défense, institutions internationales. Le groupe cible l’Ukraine et les États membres de l’OTAN, et mène des attaques opportunistes qui ont impacté des dizaines de pays non ciblés. |

Accès initial |

Exploitation des applications Web, des équipements réseau périphériques, des routeurs et des serveurs de messagerie. Le spear phishing et les logiciels trojanisés figurent aussi parmi les méthodes privilégiées. |

Méthode d’extorsion |

Aucune : Sandworm n’est pas un acteur de ransomware, bien qu’il puisse utiliser ce type de logiciel comme prétexte pour semer la confusion chez ses victimes et les défenseurs. |

Site de divulgation |

Sandworm ne dispose d’aucun site de divulgation, mais coordonne ses actions avec des groupes hacktivistes pour réaliser des fuites de données stratégiques et offrir au GRU un démenti plausible. |

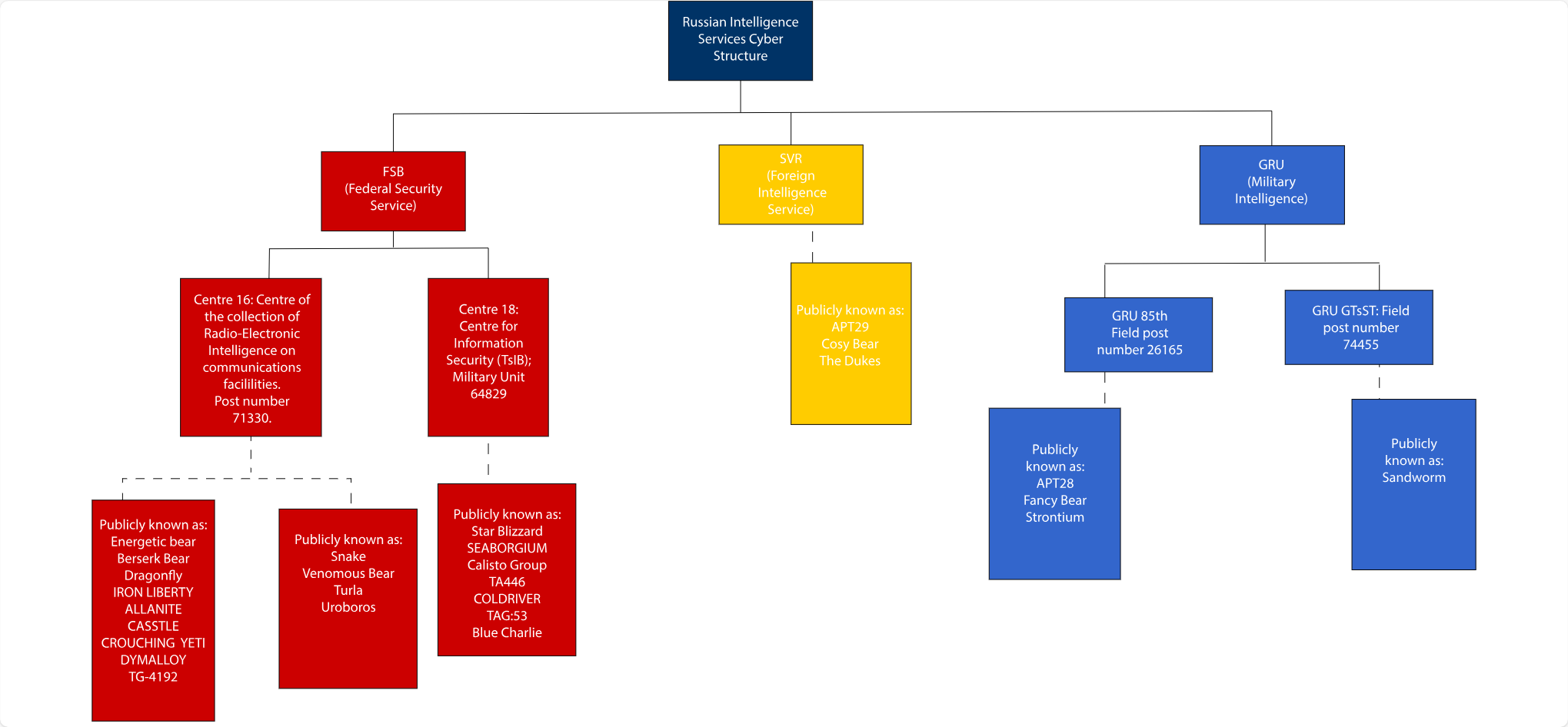

Sandworm peut utiliser un emblème militaire ou un autre insigne officiel lié au GRU, mais il ne possède aucun logo ou marque visible publiquement. Nous nous intéresserons plutôt à la place de Sandworm dans la structure organisationnelle de l’appareil de renseignement russe. Le schéma suivant a été publié par le Foreign, Commonwealth & Development Office du Royaume-Uni en 2023 et est basé sur des renseignements recueillis par des enquêteurs britanniques. Vous pouvez consulter une image en plus grande taille ici.

Cyberorganigramme des services de renseignement russes

Vous verrez le groupe Sandworm en bas à droite du schéma, qui relève du GRU. Les deux autres agences au niveau du GRU sont le Service fédéral de sécurité (FSB) et le Service des renseignements extérieurs (SVR). Ces trois agences ont des missions et des tactiques différentes :

- FSB : il s’agit du successeur direct du KGB de l’Union soviétique. Cette agence est chargée de la sécurité intérieure, du contre-espionnage et de la surveillance des frontières. La sous-unité Centre 16 se concentre sur l’interception des communications, le déchiffrement des messages et l’infiltration des réseaux étrangers. Le Centre 18 mène des opérations d’espionnage, notamment par le biais du spear phishing et de l’exfiltration de données. De multiples menaces ont été attribuées à chacune de ces sous-unités.

- SVR : cette agence mène des activités classiques d’espionnage à l’étranger. Les cibles comprennent les gouvernements, les groupes de réflexion, les organismes de recherche ainsi que toute entreprise susceptible de détenir des informations ou des actifs stratégiques. Le SVR privilégie l’accès à long terme plutôt que la destruction et est reconnu pour cibler les ressources et chaînes d’approvisionnement cloud. APT29/Cozy Bear est supposé opérer au sein du SVR.

- GRU : l’accent est mis ici sur le renseignement militaire, en particulier sur la cyberguerre et le sabotage. La sous-unité GRU 85e est spécialisée dans le vol d’identifiants et la collecte de renseignements. Elle est liée à plusieurs groupes de menace tels que APT 28 et Fancy Bear. Le GTsST du GRU utilise des cyberopérations pour perturber les infrastructures étrangères. Il est lié à plusieurs perturbations majeures, y compris l’attaque NotPetya de 2017. C’est ici que nous trouvons Sandworm.

Pourquoi ce nom ?

Les noms des groupes de menaces étatiques ne font pas toujours référence à un groupe d'opérateurs identifié par une marque. Il n'existe pas de « département Sandworm » au sein de la GRU, et l'activité de Sandworm n'est généralement pas présente dans les flux de renseignements sur les menaces. Le groupe de menace est le GRU GTsST, et « Sandworm » décrit l'activité de menace menée par ses membres, telle qu'observée par les chercheurs. Le secteur les traite comme des noms de groupe pour clarifier l'attribution et simplifier le suivi. Vous pouvez voir Sandworm et ses alias mentionnés en tant que groupes ou campagnes.

Le nom Sandworm a été attribué par des analystes d’iSIGHT Partners (aujourd’hui intégré à Mandiant) qui étudiaient les attaques BlackEnergy de 2014 mentionnées au début de cet article. En explorant les fichiers binaires du malware BlackEnergy, ils ont découvert des références à arrakis02, houseatreides94, BasharoftheSardaukars, SalusaSecundus2 et epsiloneridani0. Ces termes semblent dériver du monde fictif de Dune de Frank Herbert. Les chercheurs d’ESET ont indépendamment trouvé les mêmes références dans une variante de BlackEnergy à peu près à la même période. Le nom Sandworm a été largement adopté au cours des années suivantes.

Chronologie de Sandworm 2009-2014, via iSight Partenaires en collaboration avec Microsoft

Les opérations de Sandworm ont évolué et se sont étendues au fil des ans, et les chercheurs en sécurité ont créé de nouveaux noms pour décrire ces changements. Le groupe a plusieurs pseudonymes, dont Voodoo Bear (Crowdstrike), IRON VIKING (Symantec), Seashell Blizzard (Microsoft) et APT44 (Mandiant).

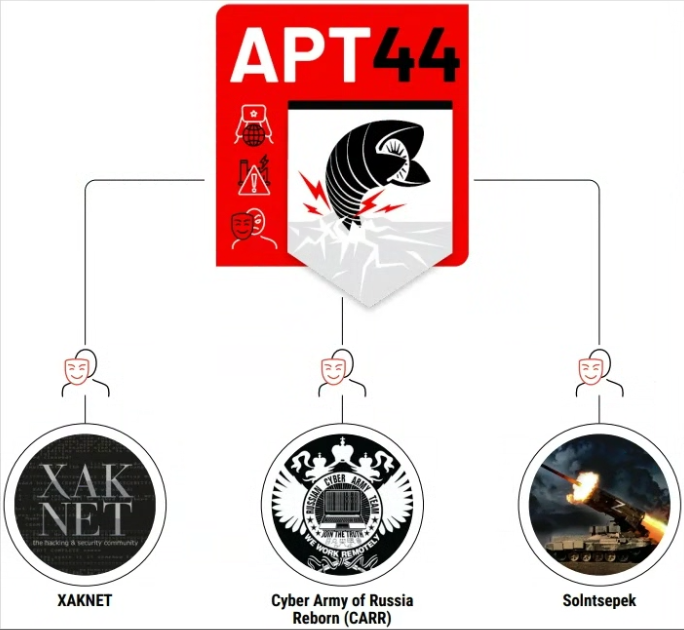

Les acteurs de Sandworm semblent indifférents à la manière dont on les nomme et ne craignent pas d’être identifiés, tant qu’ils peuvent fournir un alibi crédible pour l’État. Lorsque le groupe attire trop l’attention, il se cache derrière des groupes hacktivistes comme CyberArmyofRussia_Reborn (CARR), XakNet Team, Infoccentr, Killnet, Solntsepek, NoName057(16), Z-Pentest et Sector 16. Certains de ces groupes semblent avoir des liens directs et une collaboration étroite avec le GRU, tandis que d’autres semblent être indépendants de l’État mais alignés sur ses objectifs.

Les trois principaux canaux Telegram liés à Sandworm sous des pseudonymes hacktivistes, selon les recherches de Mandiant

Pour en savoir plus sur ces relations, consultez ces ressources :

- Hacktivists Collaborate with GRU-sponsored APT28 (mis à jour avec des informations sur APT44) | Mandiant

- APT44: Unearthing Sandworm | Mandiant

- Les hacktivistes pro-russes mènent des attaques opportunistes contre les infrastructures critiques américaines et mondiales | CISA

Localisation et identités

Les opérateurs du GRU et de Sandworm sont des officiers du renseignement militaire en mission. Ils sont basés à Moscou, bien que des individus puissent être déployés selon les besoins.

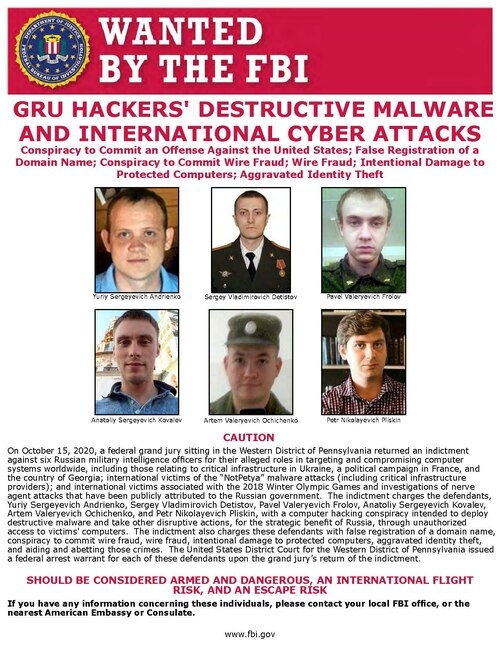

L’attribution au GRU repose sur des indicateurs techniques des familles de malwares et des infrastructures, ainsi que sur son alignement stratégique et tactique avec les objectifs russes. D’autres éléments de preuve figurent dans un acte d’accusation fédéral datant de 2020, dans lequel six officiers de l’unité 74455 du GRU sont accusés de complot en vue de commettre des fraudes par ordinateur et d’autres délits liés à plusieurs attaques de grande envergure.

Aucun de ces suspects n’est, à notre connaissance, en détention. Le texte de l’acte d’accusation contient plus de détails sur les opérations du GRU et l’attribution à la Fédération de Russie : les points essentiels sont résumés ici.

Historique et attaques notables

La première activité détectable attribuée à Sandworm remonte à environ 2009, lorsque le groupe a mené des opérations d’espionnage discret ciblant des gouvernements et des organisations du secteur énergétique en Ukraine et en Europe de l’Est. Les pirates ont utilisé les premières versions de BlackEnergy, une boîte à outils également utilisée par d’autres acteurs malveillants liés à la Russie, ce qui rendait l’attribution difficile à l’époque. Le groupe était extrêmement axé sur la discrétion, et ces premières intrusions passaient rarement inaperçues auprès de la communauté de la cybersécurité. Jusqu’en 2014, Sandworm s’est comporté principalement comme un groupe d’espionnage traditionnel, centré sur la collecte de renseignements régionaux.

Le 23 décembre 2015, Sandworm a provoqué la première panne d’électricité au monde confirmée comme étant causée par un malware, compromettant les entreprises de distribution d’électricité ukrainiennes à l’aide de BlackEnergy3, diffusé via des attaques de spear phishing quelques mois plus tôt. Les pirates ont contrôlé à distance les systèmes de contrôle du réseau électrique et ont déployé KillDisk pour ralentir les efforts de rétablissement, privant d’électricité environ 230 000 clients pendant plusieurs heures.

L’année suivante, Sandworm a fait preuve d’une sophistication encore plus grande en déployant Industroyer, une plateforme malware modulaire conçue pour communiquer directement avec les protocoles de contrôle industriels. Cette capacité à interagir directement avec les équipements du réseau électrique fait de Sandworm l’un des cyberopérateurs les plus avancés jamais observés.

L’opération la plus tristement célèbre du groupe a eu lieu en 2017 avec NotPetya, qui s’est répandue dans le monde entier après que les pirates ont compromis le mécanisme de mise à jour du logiciel de comptabilité ukrainien M.E.Doc. Bien qu’il ait donné l’impression d’être un ransomware, le malware détruisait irrémédiablement les données et se propageait rapidement à travers les réseaux d’entreprise en exploitant EternalBlue SMB et en utilisant des techniques de vol d’identifiants. De grandes entreprises internationales ont subi des perturbations opérationnelles catastrophiques, même si elles n’étaient pas la cible de l’attaque. Le coût des dommages mondiaux a été estimé à plus de 10 milliards de dollars, faisant de NotPetya la cyberattaque la plus coûteuse jamais enregistrée.

En 2024, Mandiant a officiellement reclassé le groupe sous le nom de APT44, regroupant Sandworm et les clusters d’activités associés en un seul acteur de menace durable.

Les premières années de Sandworm expliquent comment le groupe a pu provoquer des conséquences réelles à partir d’une cyberattaque. Les opérations ci-dessous représentent les attaques connues de Sandworm les plus significatives sur le plan opérationnel, classées de la plus récente à la plus ancienne :

- Janvier 2026 : Microsoft et Amazon font état d’un ciblage soutenu des infrastructures critiques occidentales, via des équipements réseau périphériques mal configurés, des VPN et des plateformes de collaboration en Amérique du Nord et en Europe.

- 2024 - 2025 : un nouveau wiper nommé ZeroLot est déployé contre les entreprises ukrainiennes du secteur de l’énergie. Le wiper est identifié comme un outil destructeur spécialement conçu par Sandworm.

- 2023 : Sandworm déploie Infamous Chisel, une campagne de malwares visant les appareils Android utilisés par l’armée ukrainienne.

- Avril 2022 : les défenseurs ont empêché une tentative d’attaque contre une sous-station énergétique ukrainienne. L’analyse de l’attaque a mis en évidence une version remaniée du Malware Industroyer de 2016, associée à CaddyWiper et à de multiples wipers Linux déployés via Group Policy.

- Février 2022 : au début de la guerre russo-ukrainienne, Sandworm a déployé de multiples wipers destructeurs contre des cibles gouvernementales et commerciales ukrainiennes afin de dégrader les communications et les infrastructures avant les opérations terrestres.

- Fin 2021-2022 — Sandworm s’implante durablement dans les périphériques réseau WatchGuard et ASUS avec Cyclops Blink.

- Octobre 2022 : les ransomwares RansomBoggs et Prestige sont déployés contre des organisations fournissant une aide humanitaire ou militaire en Ukraine et en Pologne. Ces variantes de ransomware visaient la destruction plutôt que le gain financier, comme lors de l’attaque NotPetya de 2017.

- Octobre 2019 —Des attaques de défacement et de déni de service à grande échelle visant des sites web du gouvernement et des médias géorgiens sont utilisées pour exercer une pression politique.

- Février 2018 : le malware Olympic Destroyer est lancé contre les Jeux olympiques d’hiver de Pyeongchang, paralysant les services informatiques, les flux de diffusion télévisés et les systèmes de gestion des accès dans les jours précédant la cérémonie d’ouverture.

L’ensemble de ces opérations illustre la progression constante des capacités et de la mission de Sandworm. L’activité de Sandworm est étroitement liée aux objectifs militaires russes, en particulier pendant la guerre avec l’Ukraine. Les wipers de disque, les perturbations des réseaux satellitaires et les tentatives répétées d’interférer avec les infrastructures énergétiques et de transport s’inscrivent dans la continuité des opérations militaires russes contre l’Ukraine.

Défendez-vous

Mettre en place une défense contre Sandworm (APT44) nécessite une stratégie à plusieurs niveaux, prenant en compte l’orientation du groupe vers l’exploitation des équipements périphériques et les tactiques « Living-off-the-Land » (LotL). Parce que ce groupe privilégie le sabotage physique et la destruction massive de données, les contrôles axés sur le périmètre doivent être complétés par une segmentation interne robuste et des plans de reprise.

Les recommandations suivantes sont priorisées selon leurs vecteurs d’attaque principaux actuels :

- Renforcement du périmètre (critique) : inventoriez et corrigez tous les systèmes connectés à Internet, en particulier les VPN, les firewalls et les serveurs de messagerie, dans les 24 à 48 heures suivant la découverte d’un exploit.

- Gestion de l’identité et des accès : appliquer une authentification multifactorielle (MFA) résistante au phishing sur toutes les interfaces d’administration et d’accès à distance. Surveillez l’utilisation non autorisée d’outils natifs tels que PsExec ou certutil.exe, que le groupe utilise pour se déplacer latéralement.

- Segmentation IT/OT : Isoler strictement l’informatique d’entreprise des environnements industriels sans accès direct à Internet depuis les réseaux de contrôle.

- Sauvegardes résistantes aux wipers (critique) : conservez des sauvegardes immuables et hors ligne. Sandworm est connu pour cibler et effacer les lecteurs réseau mappés ainsi que les infrastructures de sauvegarde en ligne pendant la phase d’attaque.

- Surveillance spécifique OT : déployez une surveillance comportementale pour détecter les activités inhabituelles des protocoles industriels.

- Recherche proactive des menaces : recherchez les signaux d’alerte comportementaux, tels que l’installation inattendue d’outils de surveillance et de gestion à distance (RMM) ou le trafic lié à Tor sur les terminaux.

Vous trouverez des informations détaillées ici :

- Équipe Sandworm MITRE ATT&CK

- Les acteurs militaires russes mènent des cyberattaques contre les infrastructures critiques aux États-Unis et dans le monde

BarracudaONE

Optimisez votre protection et votre cyberrésilience grâce à la plateforme de cybersécurité BarracudaOne basée sur l’IA. La plateforme protège vos e-mails, vos données, vos applications et vos réseaux. Elle est renforcée par un service XDR géré 24 h/24, 7 j/7, qui unifie vos défenses de sécurité et fournit une détection et une réponse intelligentes et approfondies aux menaces. Gérez la posture de sécurité de votre organisation en toute confiance, en tirant parti de la protection avancée, des analyses en temps réel et des capacités de réponse proactive. Des outils de reporting performants vous fournissent des informations claires et exploitables, vous aidant à surveiller les risques, à mesurer le retour sur investissement et à démontrer l’impact opérationnel. Ne manquez pas l’occasion de bénéficier d’une démonstration de la plateforme en vous adressant à nos experts en cybersécurité.

Rapport 2025 sur les violations de la sécurité des e-mails

Principales conclusions concernant l’expérience et l’impact des failles de sécurité des e-mails sur les organisations du monde entier

S’abonner au blog de Barracuda.

Inscrivez-vous pour recevoir des informations sur les menaces, des commentaires sur le secteur et bien plus encore.

Rapport d’informations de 2025 sur les clients des fournisseurs de services managés

Panorama mondial sur les besoins et attentes des organisations vis-à-vis de leurs fournissuers de services managés en cybersécurité