Journée mondiale de la sauvegarde : la règle de sauvegarde 3‑2‑1 est-elle toujours d’actualité ?

Pourquoi les systèmes SaaS, les données d’identité et les systèmes OT nécessitent une approche moderne d’un cadre de sauvegarde vieux de plusieurs décennies

Ce qu’il faut retenir

- La règle 3‑2‑1 fonctionne toujours, mais seulement si elle s’applique aux types de données modernes. Les sauvegardes doivent aller au-delà des fichiers et des bases de données pour inclure les données des applications SaaS, les configurations d’identité et les systèmes de technologie opérationnelle.

- La redondance sans séparation n’est pas synonyme de résilience. La sauvegarde des données cloud au sein du même environnement cloud crée des copies, mais pas de protection. Une séparation significative, y compris un isolement entre les clouds et un isolement administratif, est désormais essentielle.

- La récupérabilité est plus importante que la rétention. Les sauvegardes immuables, les contrôles d’accès indépendants et les tests réguliers de restauration déterminent si les données peuvent être récupérées après une attaque par ransomware, une mauvaise configuration ou une défaillance du système.

La règle de sauvegarde 3‑2‑1 est largement attribuée au photographe Peter Krogh, qui a écrit sur l’importance de la protection des données dans son livre sur la gestion des ressources numériques. Krogh n’a pas inventé le concept ; il a juste inventé l’expression. L’idée lui a ensuite été officiellement attribuée dans une publication de l’US-CERT de 2012 sur les options de sauvegarde des données.

À l’époque, la règle 3‑2‑1 offrait un cadre simple et fiable pour protéger les données dans les environnements sur site. Mais les hypothèses d’infrastructure sur lesquelles elle a été construite ne reflètent plus le mode de fonctionnement de la plupart des organisations. Les données de production sont désormais stockées sur des plateformes SaaS, des systèmes d’identité, des services cloud et des environnements de technologie opérationnelle (OT). La règle elle-même est toujours d’actualité, mais la façon dont de nombreuses organisations l’appliquent n’a pas évolué au même rythme.

« Tous les éléments que vous avez sur un seul disque dur sont des éléments que vous ne craignez pas de perdre aujourd’hui. » ~ Peter Krogh

L’objectif de la règle 3‑2‑1 initiale

La règle originale du 3-2-1 ressemble à ceci :

3 – Conserver trois copies de tout fichier important : une copie de production et deux sauvegardes.

2 – Stocker les sauvegardes sur deux types de supports différents pour se protéger contre différents modes de défaillance.

1 – Gardez une copie hors site, loin de l’environnement de production principal.

Cette approche a été conçue pour les infrastructures physiques. Les serveurs de production se trouvaient dans un centre de données ou une salle de serveurs au bureau. Les sauvegardes étaient enregistrées sur cassette ou sur disque. Le stockage hors site impliquait une séparation physique. L’objectif était de faire preuve de résilience grâce à la redondance et à la distance.

Au fil du temps, des variations sont apparues. Certains ont souligné la nécessité de conserver deux copies de sauvegarde plutôt que deux types de supports. D’autres ont remplacé la séparation physique par le stockage sur le cloud. Le cadre s’est progressivement éloigné de la liste de contrôle littérale « 3‑2‑1 » pour s’orienter vers une question plus large : disposez-vous réellement de copies indépendantes et récupérables de vos données ?

Comment le secteur a déjà fait évoluer la règle 3-2-1

La première évolution majeure a été la règle 3‑2‑1‑1, qui a ajouté une exigence selon laquelle une copie de sauvegarde doit être immuable ou isolée. Ce changement était une réponse directe à un ransomware.

Si un pirate peut chiffrer vos systèmes de production et vos sauvegardes en utilisant le même identifiant, vous n’avez pas de sauvegarde, vous avez une deuxième cible. L’immuabilité, qu’elle soit mise en œuvre par le biais d’un stockage à écriture unique, d’un isolement dans le cloud ou d’une séparation physique, garantit qu’au moins une copie des données survit à une attaque.

L’évolution suivante, 3‑2‑1‑1‑0, a résolu un problème plus silencieux, mais tout aussi dommageable : les sauvegardes non testées. Le « zéro » fait référence à l’absence d’erreur lors de la vérification des sauvegardes et des tests de restauration. Personne ne veut découvrir que ses sauvegardes contiennent des données corrompues ou manquantes après un incident. Le zéro nous rappelle que le succès d’une sauvegarde se mesure au moment de la restauration, et non au moment de la sauvegarde.

Pourquoi la méthode 3-2-1 échoue dans les environnements SaaS

Le premier point de pression important pour la règle 3‑2‑1 est le SaaS (software-as-a-service).

Lorsque les données de production sont stockées sur une plateforme SaaS telle que Microsoft 365, l’idée de « hors site » peut être trompeuse. Les données résident déjà dans le datacenter de quelqu’un d’autre, à l’abri des risques physiques liés à l’emplacement de l’entreprise. Les fournisseurs de SaaS offrent redondance et disponibilité pour maintenir les services en fonctionnement, mais ces contrôles n’ont rien à voir avec la sauvegarde des données.

Microsoft parle clairement de ce modèle de responsabilité partagée : les clients sont propriétaires de leurs données et de leur identité et sont responsables de les protéger. Les politiques de conservation et les corbeilles de recyclage offrent une récupération limitée et à court terme, pas une véritable sauvegarde ou reprise après sinistre.

Vous pourriez créer des sauvegardes de vos données dans le même environnement cloud, par exemple une sauvegarde hébergée dans Azure pour des données de production hébergées dans Azure. Vous disposez ainsi d’une deuxième copie des données, mais il se peut qu’elle ne permette pas une séparation significative. Un compromis au niveau du locataire, un vol d’identifiants ou un incident à l’échelle du cloud peut affecter à la fois votre copie de production et la sauvegarde.

Pour les applications SaaS, l’adaptation moderne de la règle 3-2-1 est l’air gap cross-cloud. Les sauvegardes doivent résider dans un domaine administratif distinct, avec des identifiants et des contrôles d’accès indépendants. Une troisième copie peut résider sur site ou dans un compte cloud entièrement distinct. L’objectif n’est pas seulement la redondance, mais l’indépendance. Si Microsoft ou un compte administrateur est compromis, la récupération doit toujours être possible.

Infrastructure d’identité : les données que la plupart des organisations oublient

Lorsqu’il est question de sauvegarde des données, la plupart des équipes informatiques pensent aux fichiers, aux systèmes de messagerie, aux bases de données, etc. L’infrastructure d’identité ne figure pas toujours sur cette liste.

Des systèmes comme Microsoft Entra ID contiennent les données qui déterminent quels utilisateurs peuvent se connecter, ce à quoi ils peuvent accéder et comment l’authentification fonctionne dans l’environnement. Les utilisateurs, les groupes, les rôles, les enregistrements d’applications, les politiques d’accès conditionnel et les méthodes d’authentification y sont regroupés. Perdre ou corrompre ces données signifie perdre le contrôle de l’environnement lui-même.

De nombreuses entreprises négligent les configurations d’identité en tant que classe de données. Elles ne sont pas incluses dans les politiques de sauvegarde, ont rarement des périodes de rétention définies et sont souvent exclues des tests de récupération. Les options de restauration natives sont limitées, et il n’existe aucun moyen intégré d’annuler de nombreuses modifications de configuration critiques. Pour de nombreuses entreprises, il n’existe qu’une seule copie des données d’identité stockées en production.

Une stratégie 3‑2‑1 moderne traite l’infrastructure d’identité comme des données critiques avec leur propre cadence de sauvegarde, leurs exigences de rétention et leurs tests de restauration. L’identité change constamment. Les sauvegardes traditionnelles de fichiers et d’e-mails ne la protègent pas.

Technologie opérationnelle : repenser ce que sont les « données »

Les environnements de technologie opérationnelle présentent un défi différent. La question n’est pas de savoir où se trouvent les sauvegardes, mais plutôt quelles données valent la peine d’être sauvegardées.

Dans le domaine de l’OT, les données critiques comprennent la logique des contrôleurs, le firmware, les configurations des appareils et les règles de segmentation du réseau qui permettent aux processus industriels de fonctionner en toute sécurité. La perte de ces données peut provoquer des interruptions de service et compromettre la sécurité du personnel ou du public.

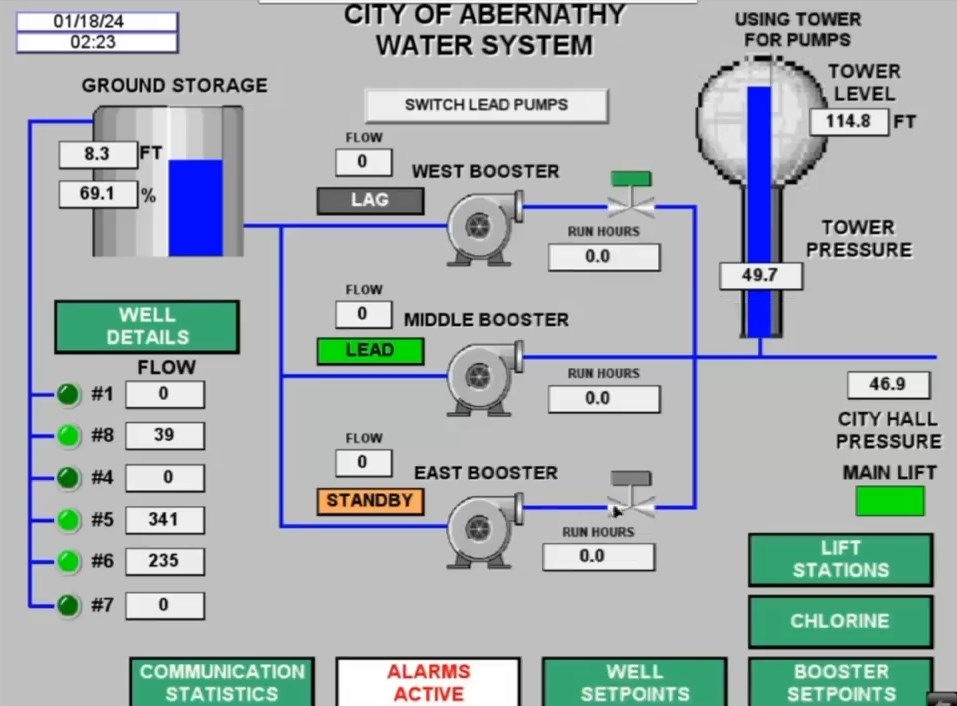

Les acteurs de la menace ont démontré qu’ils avaient accès aux systèmes de contrôle de l’eau à Abernathy, au Texas

Les sauvegardes OT sont compliquées par des formats propriétaires, des préoccupations de sécurité et l’impossibilité de tester régulièrement les restaurations sans perturber la production. Même lorsque des sauvegardes existent, les organisations peuvent s’appuyer sur la documentation ou des reconstructions manuelles comme mécanismes de récupération.

Ici, l'adaptation 3-2-1 consiste à élargir la définition des données critiques. Des frameworks tels que la norme IEC 62443 aident les organisations à identifier et à classer les actifs OT, à en définir la propriété et à aligner les pratiques de Backup et de restauration sur les exigences de sécurité et de risque. Le principe reste le même : si les données sont nécessaires pour reprendre les opérations, elles doivent être protégées.

La règle du 3-2-1 fonctionne toujours — si vous posez les bonnes questions

La règle 3‑2‑1 perdure parce que ses principes sont solides. La redondance, la séparation et l’indépendance protègent toujours les données contre la plupart des scénarios de perte. Ce qui a changé, c’est le paysage que ces principes doivent couvrir.

Pour la Journée mondiale de la sauvegarde 2026, les questions les plus importantes ne concernent plus les supports ou les emplacements de stockage, mais la couverture et la récupérabilité :

- Sauvegardez-vous tout ? Pas seulement les fichiers et les e-mails, mais aussi les données des applications SaaS, les configurations d’identité et les ressources OT.

- Vos sauvegardes sont-elles réellement séparées de la production ? La sauvegarde des données cloud au sein du même cloud est une duplication, pas une isolation.

- Considérez-vous l’identité comme une classe de données ? Si Entra ID n’est pas récupérable, l’environnement qu’il contrôle ne l’est pas non plus.

- Vos sauvegardes sont-elles immuables ? Si les ransomwares peuvent les atteindre, elles sont des cibles et non des protections.

- Avez-vous testé une restauration des données récemment ? La capacité de récupération n’existe que si elle a fait ses preuves.

La règle 3‑2‑1 aide les organisations à réfléchir clairement à la résilience, et elle est suffisamment flexible pour s’adapter à l’infrastructure que vous utilisez aujourd’hui. Si vous n’avez pas réfléchi à votre stratégie de sauvegarde depuis un certain temps, envisagez la règle 3‑2‑1 telle qu’elle s’applique à toutes vos données : identité, OT, webhooks et intégrations personnalisées, outils de sécurité tels que les règles de déclenchement et les configurations de protection des points d’extrémité.

Les contrôles 3 et 11 du Center for Internet sécurité (CIS) couvrent la protection des données et la récupération. Nous avons résumé ces contrôles dans notre article ici. Ces contrôles du CIS peuvent vous aider à identifier et à protéger les données dans votre environnement.

Barracuda propose des solutions de protection des données conçues pour soutenir ces exigences de sauvegarde. Pour découvrir plus en détail comment nous pouvons vous aider à protéger vos données, consultez les ressources suivantes :

- Barracuda Cloud-to-Cloud Backup : solution de sauvegarde et de restauration SaaS pour Microsoft 365

- Barracuda Entra ID Backup Premium : sauvegarde complète des 13 composants essentiels d’Entra ID

- Barracuda Backup : sauvegarde sur site et dans le cloud pour les environnements physiques, virtuels et cloud

- Stratégies de défense en profondeur pour protéger les données essentielles d’Entra ID : séminaire Web à la demande sur la protection des données essentielles d’Entra ID.

Rapport 2025 sur les violations de la sécurité des e-mails

Principales conclusions concernant l’expérience et l’impact des failles de sécurité des e-mails sur les organisations du monde entier

S’abonner au blog de Barracuda.

Inscrivez-vous pour recevoir des informations sur les menaces, des commentaires sur le secteur et bien plus encore.

Rapport d’informations de 2025 sur les clients des fournisseurs de services managés

Panorama mondial sur les besoins et attentes des organisations vis-à-vis de leurs fournissuers de services managés en cybersécurité